Групповые политики в windows 7

Содержание:

- Открытие оснастки и изменение пользовательского интерфейса

- Принцип работы с групповыми политиками

- Планирование создания правил политики

- Создание объекта групповая политика и настройка режимов BranchCache

- New and changed functionality

- Зачем внедрять Active Directory

- Принцип работы с групповыми политиками

- GPO and OU Design

- Feature description

- Как Windows 10 сбросить настройки локальной групповой политики.

- GPO Appliance Order

- Результирующий набор инструментов политики

- Summary

- Запретить доступ к Панели управления

- Examples

Открытие оснастки и изменение пользовательского интерфейса

Также есть альтернативный способ установки данного компонента – использование командной строки и утилиты управления конфигурацией сервера. В командной строке, запущенной с правами администратора введите ServerManagerCmd -install gpmc. При желании вы можете вывести результат установки в xml файл, используя параметр –resultPath.

Для того чтобы открыть оснастку «Управление групповой политикой», выполните любое из следующих действий:

- Нажмите на кнопку «Пуск», выберите меню «Администрирование», а затем откройте «Управление групповой политикой»;

- Воспользуйтесь комбинацией клавиш +R для открытия диалога «Выполнить». В диалоговом окне «Выполнить», в поле «Открыть» введите gpmc.msc и нажмите на кнопку «ОК»;

- Нажмите на кнопку «Пуск» для открытия меню, в поле поиска введите Управление групповой политикой и откройте приложение в найденных результатах;

- Откройте «Консоль управления MMC». Для этого нажмите на кнопку «Пуск», в поле поиска введите mmc, а затем нажмите на кнопку «Enter». Откроется пустая консоль MMC. В меню «Консоль» выберите команду «Добавить или удалить оснастку» или воспользуйтесь комбинацией клавиш Ctrl+M. В диалоге «Добавление и удаление оснасток» выберите оснастку «Управление групповой политикой» и нажмите на кнопку «Добавить», а затем нажмите на кнопку «ОК».

На следующей иллюстрации изображена оснастка «Управление групповой политикой»:

Рис. 1. Оснастка «Управление групповой политикой»

Содержимое оснастки «Управление групповой политикой» предоставляет множество средств, предназначенных для обеспечения централизованного управления инфраструктурой организации. Но если вас не устраивает интерфейс данной оснастки, вы можете его изменить, используя функционал редактирования параметров пользовательского интерфейса. Для того чтобы изменить отображение некоторых элементов оснастки, откройте меню «Вид» и выберите команду «Параметры». В диалоговом окне «Параметры» вы можете настроить элементы, параметры которых располагаются в следующих вкладках:

- Вкладка «Столбцы». На этой вкладке вы можете изменить отображение и порядок столбцов для основных таблиц текущей оснастки, а именно: «Наследование групповой политики», «Начальные объекты групповой политики», «Объекты групповой политики», «Связанные объекты групповой политики» и «Фильтры WMI». Вам достаточно просто выбрать из раскрывающегося списка редактируемую таблицу, в поле «Столбцы отображаются в следующем порядке» снять флажки с наименований лишних столбцов и установить их порядок, используя кнопки «Вверх» или «Вниз». Также вы можете изменять порядок столбцов непосредственно из таблицы, меняя их местами так, как вам удобно. Для того чтобы ваши изменения были сохранены при повторном открытии оснастки, в окне параметров установите флажок «Сохранять порядок и размеры изменяемых столбцов», как показано на следующей иллюстрации:Рис. 2. Вкладка «Столбцы» параметров оснастки

- Вкладка «Отчет». Используя эту вкладку, вы можете изменить папку, которая используется по умолчанию для расположения ADM-файлов. Следует помнить, что изменения, которые проводятся на данной вкладке, будут распространяться только на устаревшие ADM-файлы, а расположение файлов ADMX, которые используются в операционных системах Windows Vista и Windows 7 останется без изменений. Если переключатель будет установлен на параметре «По умолчанию», то поиск файлов ADM изначально будет проводиться в папке Windows и в том случае, если файл не будет найден, консоль GPMC будет просматривать папку объектов групповой политики (GPO), находящуюся в папке Sysvol. Если установить переключатель на параметр «настраиваемое», то консоль GPMC изначально будет искать файлы adm в той папке, которая будет указана вами, а затем в расположениях по умолчанию. Настройки данной вкладки изображены ниже:Рис. 3. Вкладка «Отчет» параметров оснастки

- Вкладка «Общие». На вкладке «Общие» настраиваются параметры, которые распространяются на отображение лесов и доменов только с двухсторонними отношениями доверия, отображения имени контроллеров домена, а также для отображения диалогового окна подтверждения для различия между объектами групповой политики и связи этих объектов. Эта вкладка отображена на следующей иллюстрации:Рис. 4. Вкладка «Общие» параметров оснастки

Принцип работы с групповыми политиками

Рассматриваемый в этой статье инструмент позволяет применять множество самых разнообразных параметров. К

сожалению, большинство из них понятно только профессионалам, использующим групповые политики в рабочих целях.

Однако и обычному пользователю есть что настроить, используя некоторые параметры. Разберем несколько простых

примеров.

Изменение окна безопасности Windows

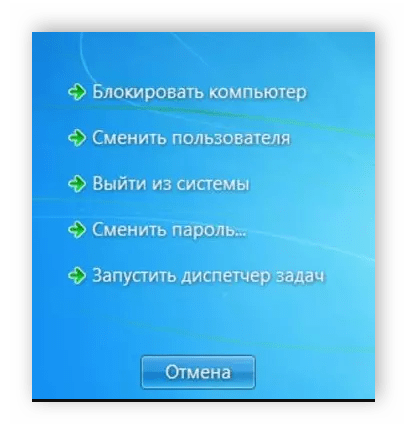

Если в Виндовс 7 зажать сочетание клавиш Ctrl + Alt + Delete, то будет запущено окно безопасности,

где осуществляется переход к диспетчеру задач, блокировка ПК, завершение сеанса системы, смена профиля

пользователя и пароля.

Каждая команда за исключением «Сменить пользователя» доступна для редактирования

путем изменения нескольких параметров. Выполняется это в среде с параметрами или путем изменения реестра.

Рассмотрим оба варианта.

-

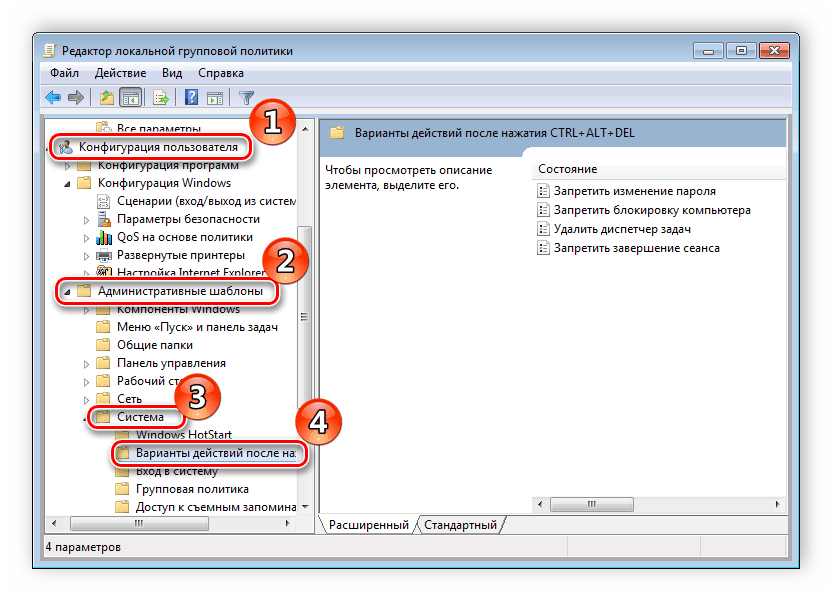

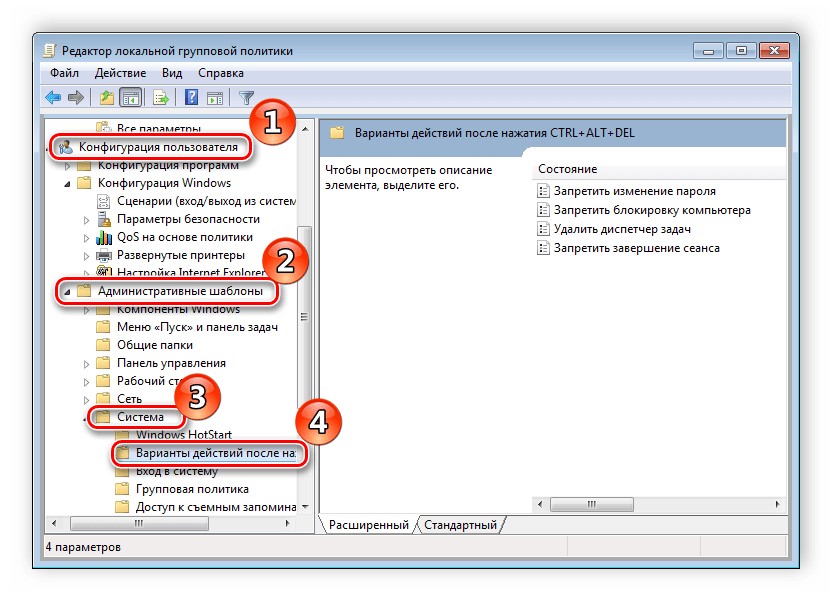

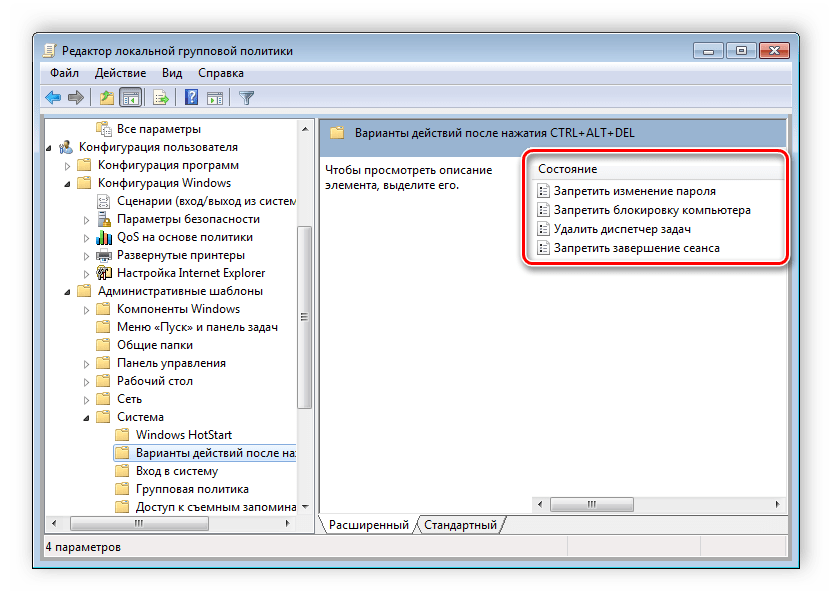

- Откройте редактор.

- Перейдите в папку «Конфигурация

пользователя», «Административные

шаблоны», «Система» и «Варианты действий

после нажатия Ctrl + Alt + Delete».

-

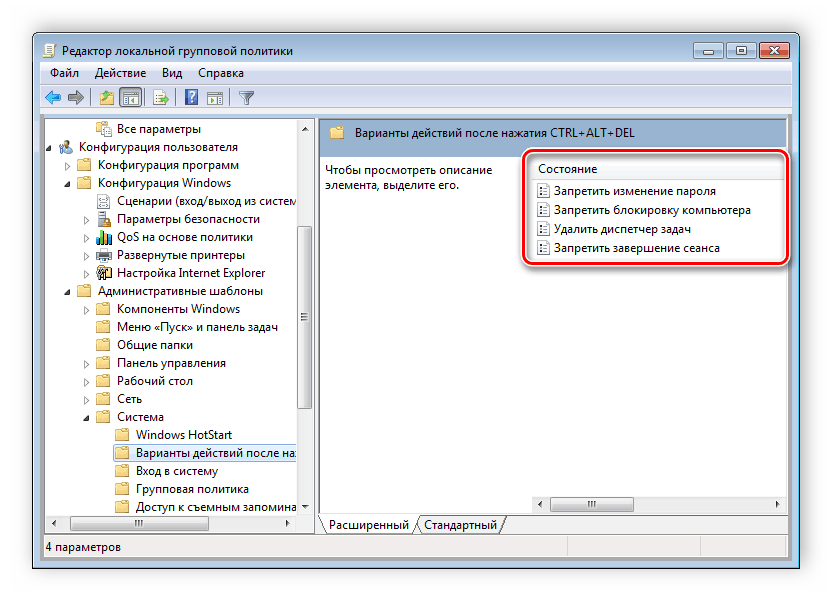

- Откройте любую необходимую политику в окне справа.

-

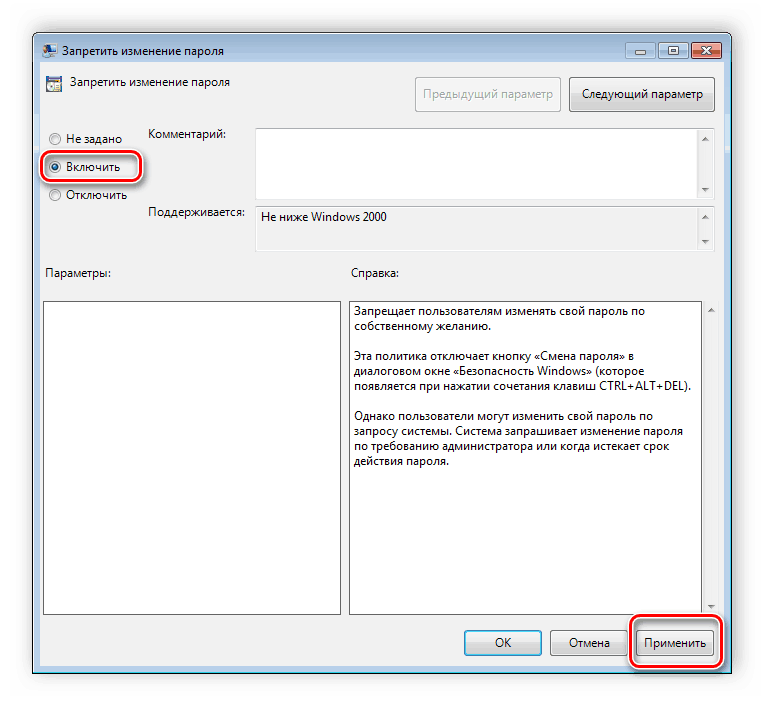

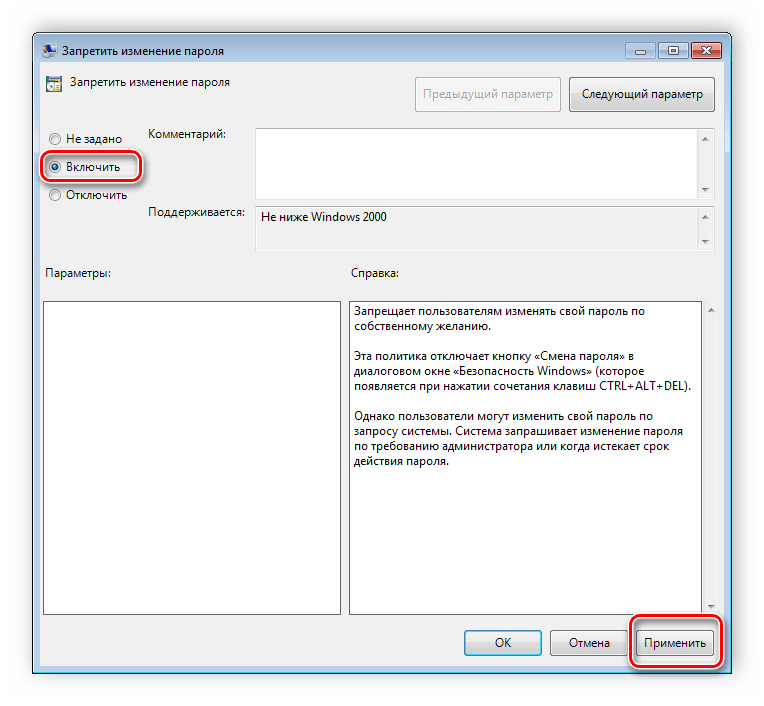

- В простом окне управления состоянием параметра поставьте галочку

напротив «Включить» и не забудьте применить изменения.

- В простом окне управления состоянием параметра поставьте галочку

Пользователям, у которых нет редактора политик, все действия нужно будет выполнять через реестр. Давайте

рассмотрим все действия пошагово:

-

- Перейдите к редактированию реестра.

-

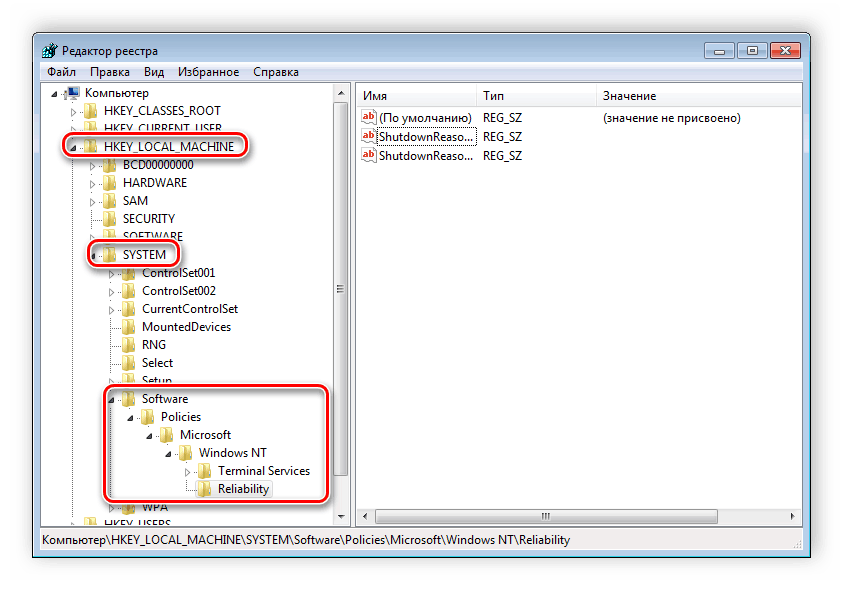

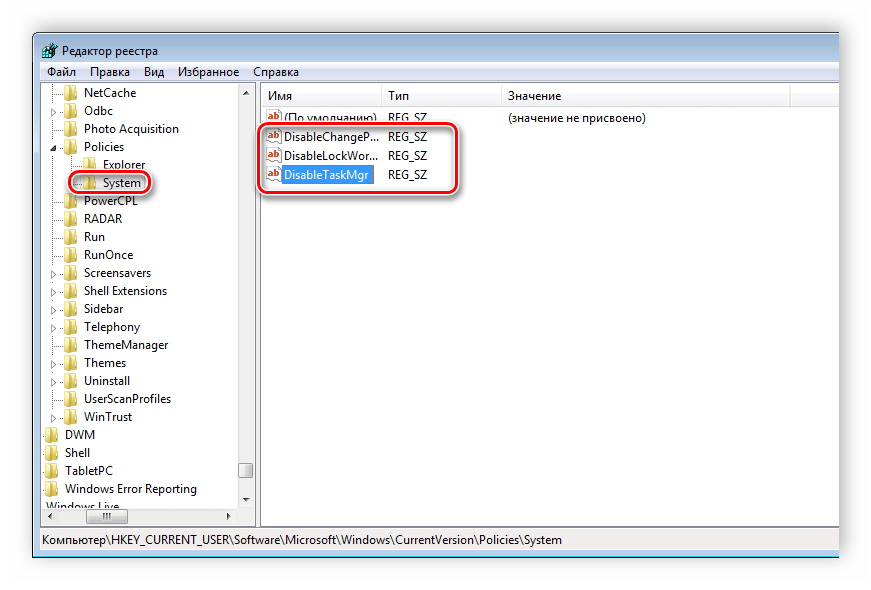

- Перейдите к разделу «System». Он находится по этому ключу:

-

- Там вы увидите три строки, отвечающие за появление функций в окне безопасности.

- Откройте необходимую строку и поменяйте значение на «1», чтобы активировать

параметр.

После сохранения изменений деактивированные параметры больше не будут отображаться в окне безопасности Windows 7.

Изменения панели мест

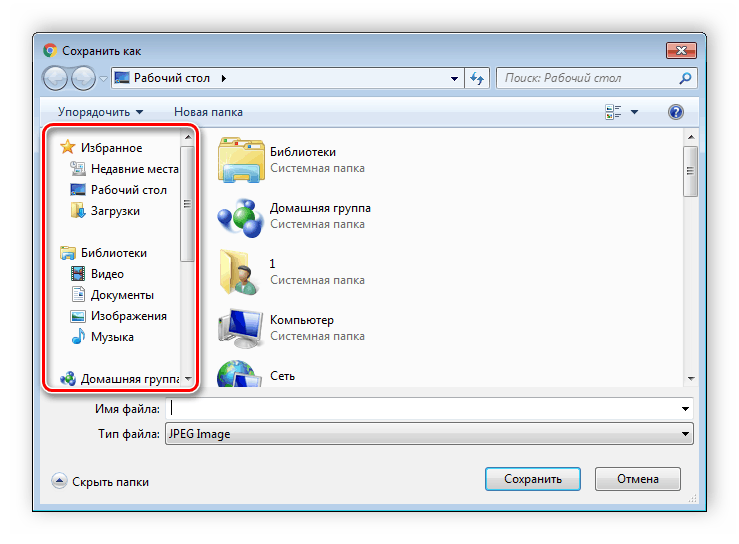

Многие используют диалоговые окна «Сохранить как» или «Открыть

как». Слева отображается навигационная панель, включая

раздел «Избранное». Данный раздел настраивается стандартными средствами Windows,

однако это долго и неудобно. Поэтому лучше воспользоваться групповыми политиками для редактирования отображения

значков в данном меню. Редактирование происходит следующим образом:

-

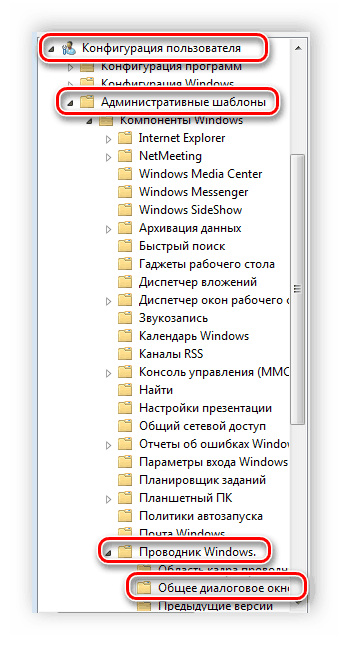

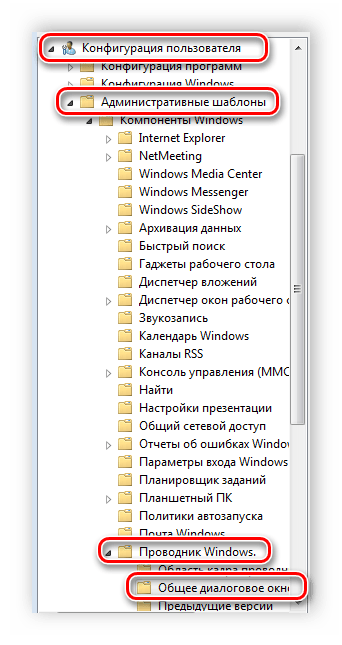

- Перейдите в редактор, выберите «Конфигурация пользователя», перейдите

к «Административные шаблоны», «Компоненты

Windows», «Проводник» и конечной папкой будет

«Общее диалоговое окно открытия файлов».

- Перейдите в редактор, выберите «Конфигурация пользователя», перейдите

-

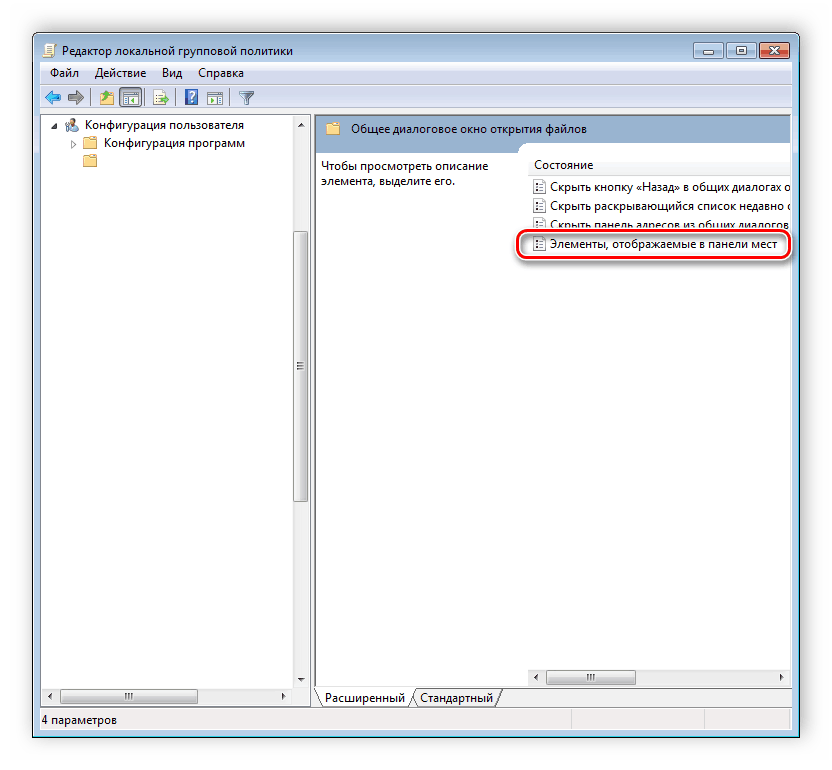

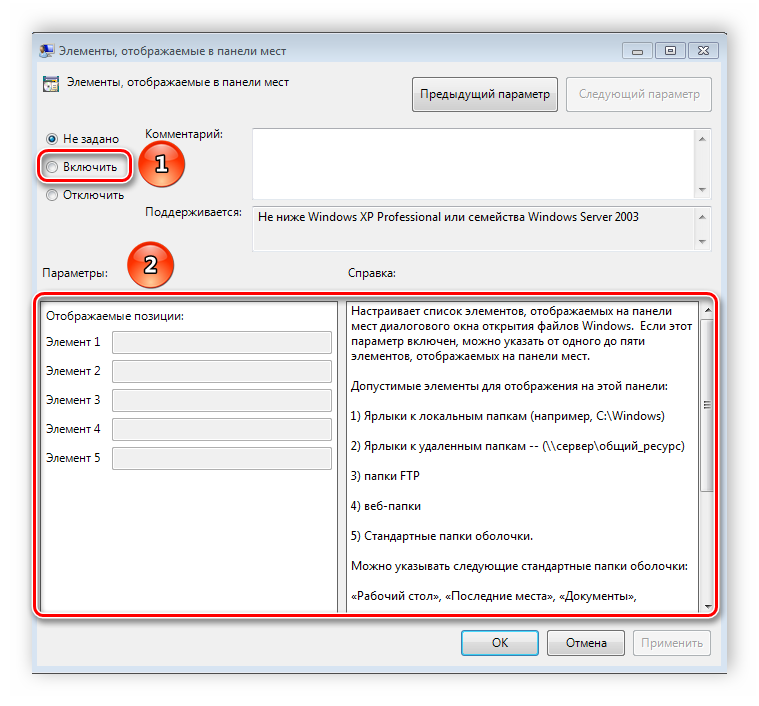

- Здесь вас интересует «Элементы, отображаемые в панели мест».

-

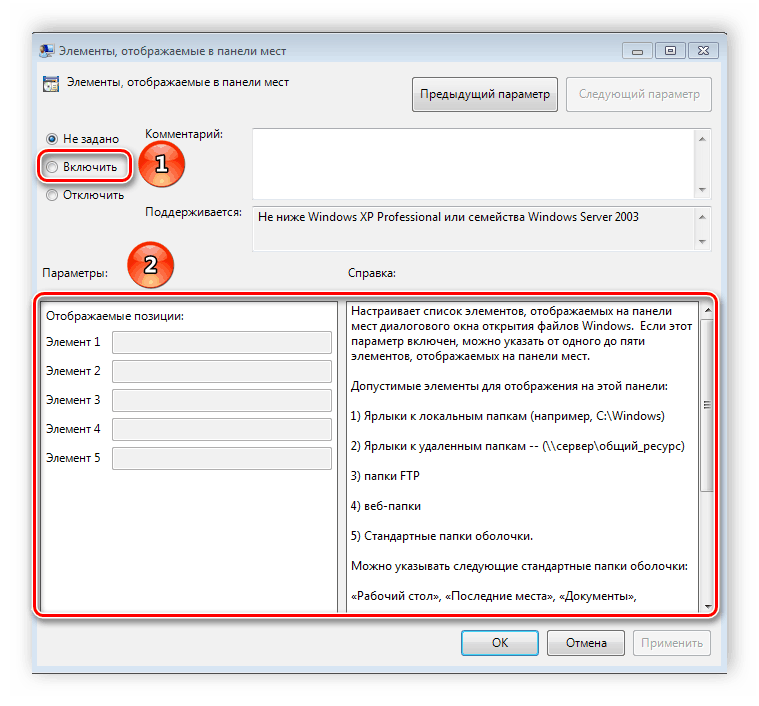

- Поставьте точку напротив «Включить» и добавьте до пяти различных путей

сохранения в соответствующие строки. Справа от них отображается инструкция правильного указания путей к

локальным или сетевым папкам.

- Поставьте точку напротив «Включить» и добавьте до пяти различных путей

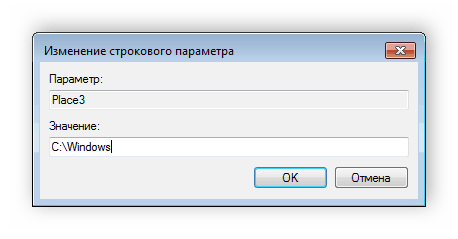

Теперь рассмотрим добавление элементов через реестр для пользователей, у которых отсутствует редактор.

-

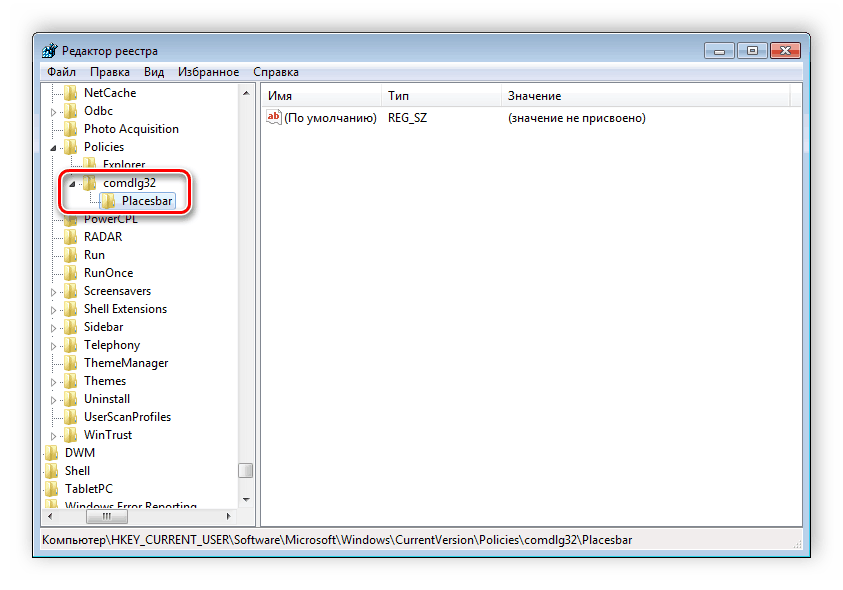

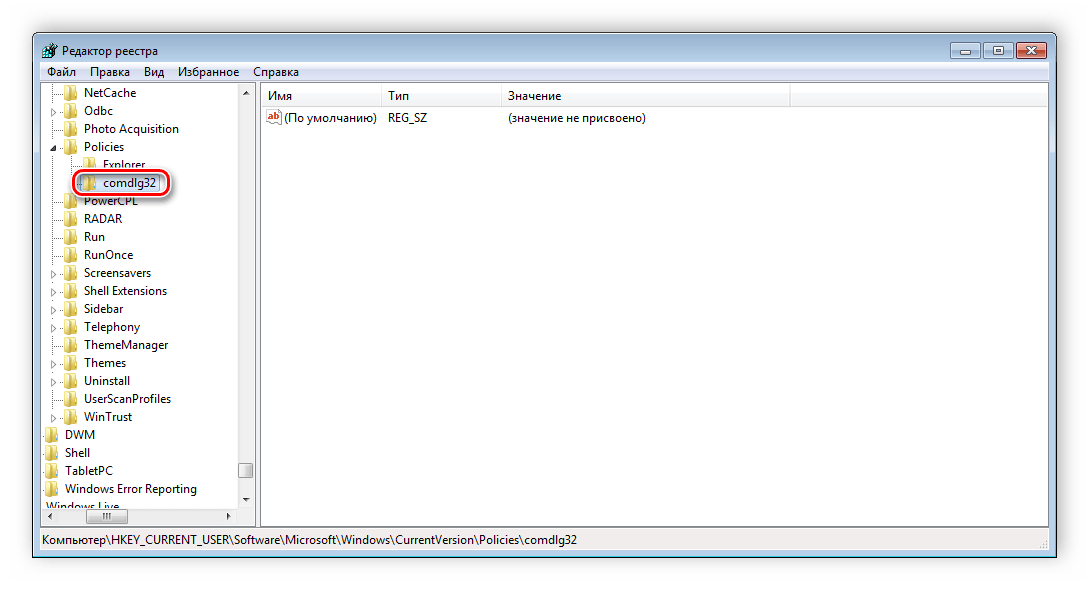

- Перейдите по пути:

-

- Выберите папку «Policies» и сделайте в ней раздел comdlg32.

-

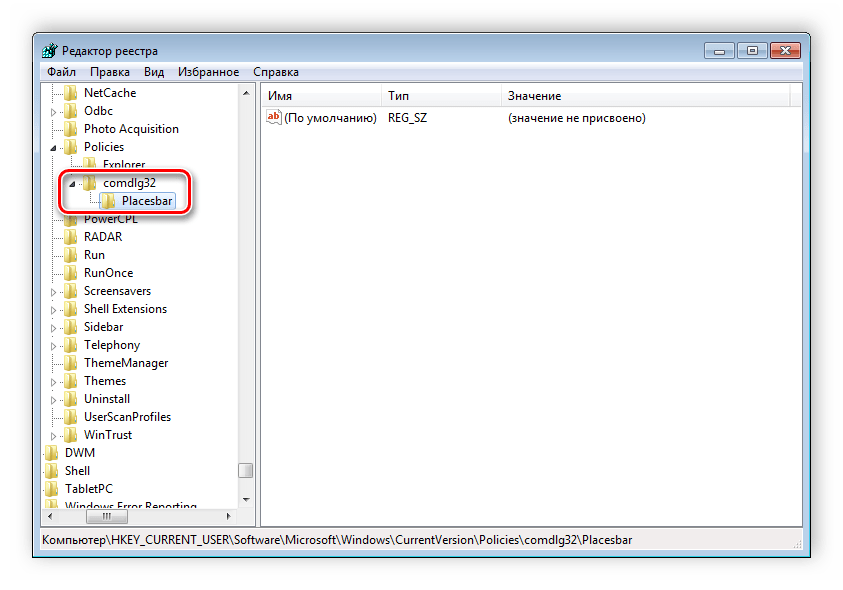

- Перейдите в созданный раздел и сделайте внутри него папку Placesbar.

-

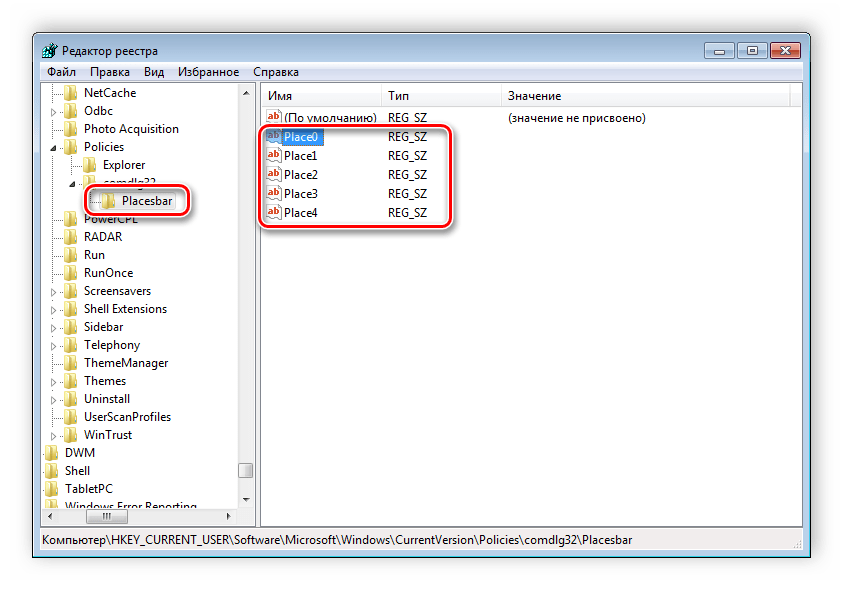

- В этом разделе потребуется создать до пяти строковых параметров и назвать их

от «Place0» до «Place4».

- В этом разделе потребуется создать до пяти строковых параметров и назвать их

-

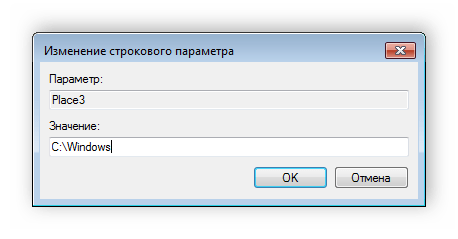

- После создания откройте каждый из них и в строку введите необходимый путь к папке.

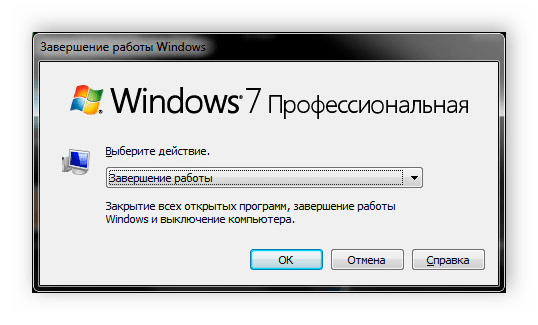

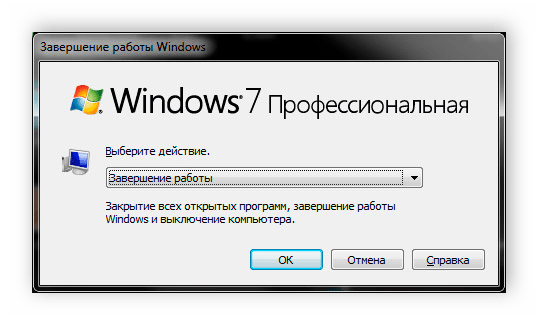

Слежение за завершением работы компьютера

Когда вы завершаете работу за компьютером, выключение системы происходит без показа дополнительных окон, что

позволяет не быстрее выключить ПК. Но иногда требуется узнать почему происходит выключение или перезапуск

системы. В этом поможет включение специального диалогового окна. Включается оно с помощью редактора или путем

изменения реестра.

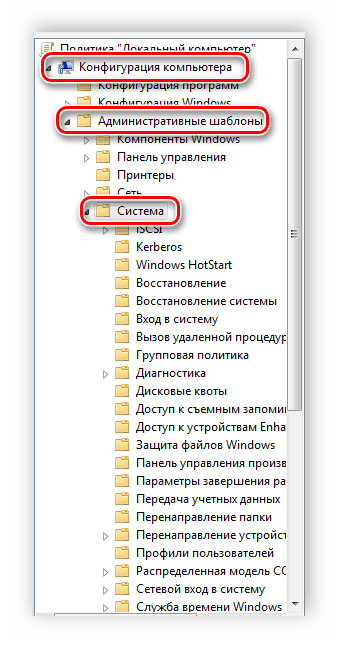

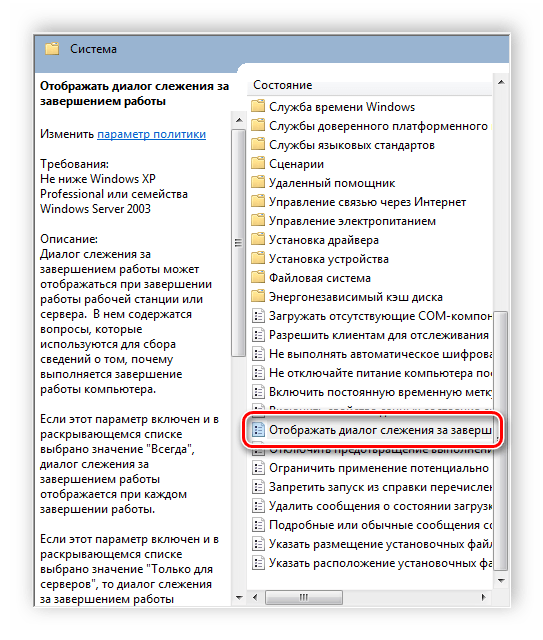

-

- Откройте редактор и перейдите к «Конфигурация

компьютера», «Административные шаблоны», после чего выберите

папку «Система».

- Откройте редактор и перейдите к «Конфигурация

-

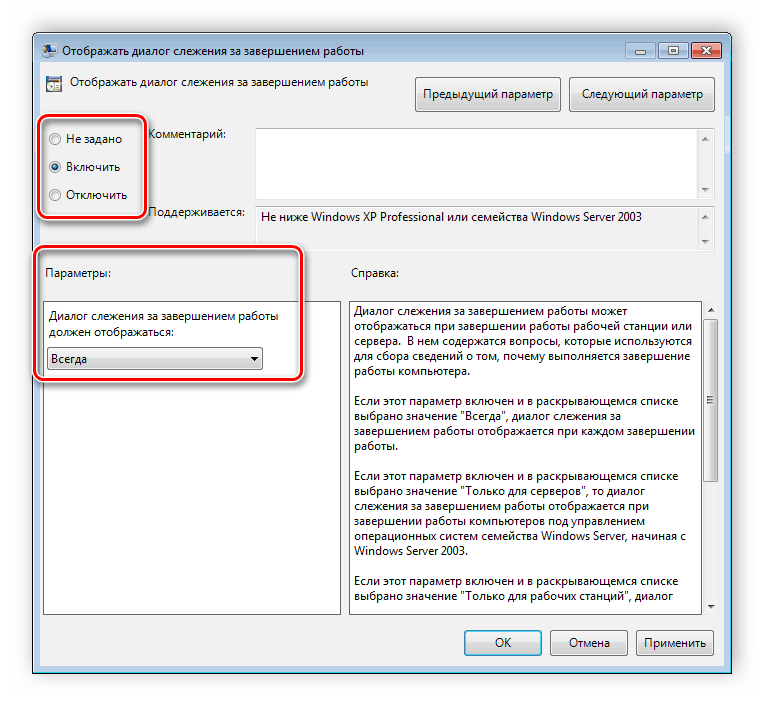

- В ней нужно выбрать параметр «Отображать диалог слежения за завершением

работы».

- В ней нужно выбрать параметр «Отображать диалог слежения за завершением

-

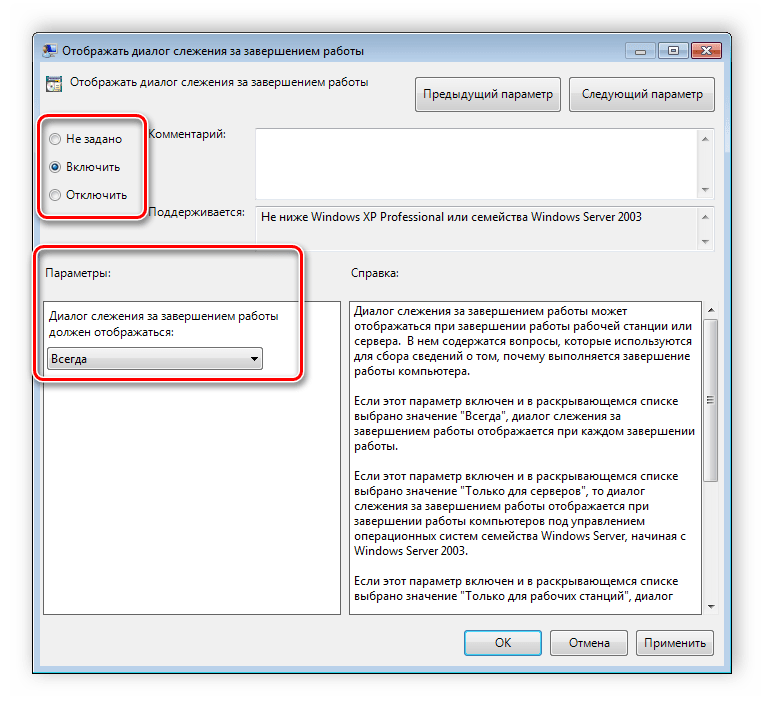

- Откроется простое окно настройки, где необходимо поставить точку

напротив «Включить», при этом в разделе параметры во всплывающем меню

необходимо указать «Всегда». После не забудьте применить изменения.

- Откроется простое окно настройки, где необходимо поставить точку

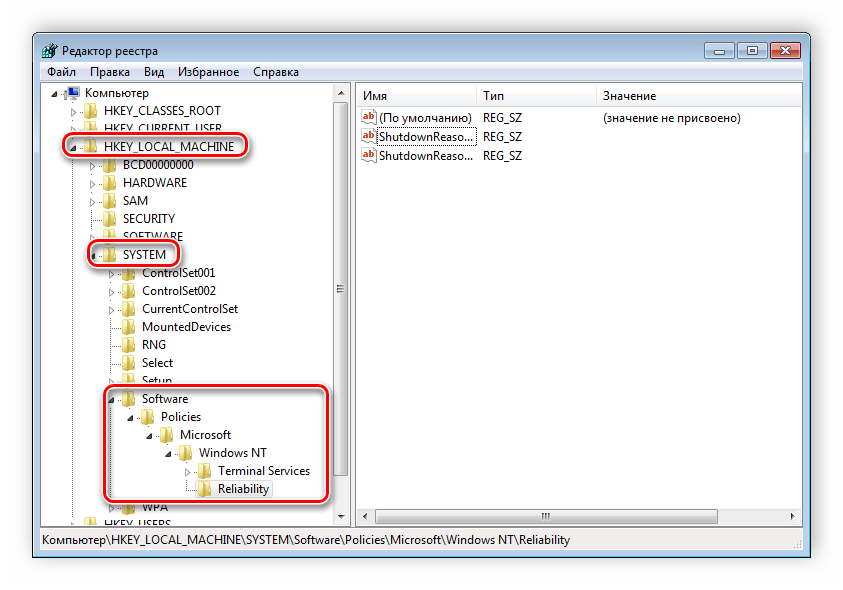

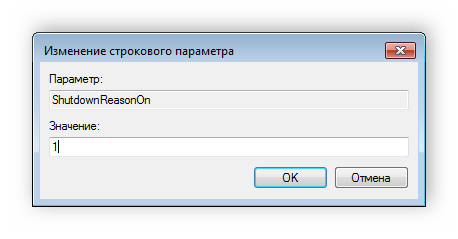

Данная функция включается и через реестр. Вам нужно совершить несколько простых действий:

-

- Запустите реестр и перейдите по пути:

- Найдите в разделе две

строки: «ShutdownReasonOn» и «ShutdownReasonUI». - Введите в строку с состоянием «1».

Планирование создания правил политики

Планируя применение политик ограниченного использования программ, всегда полезно и настоятельно рекомендуется предварительно провести их «обкатку» в тестовой среде. Ввиду сложности структуры на первоначальном этапе возможны ошибки, которые, конечно, лучше исправлять не на рабочей системе. В случае «срабатывания» правила политики в локальный журнал компьютера заносится событие. Код содержит тип правила, его вызвавшего (865 — уровень безопасности по умолчанию, 866 — правило для пути, 867 — правило для сертификата, 868 — правило для зоны Интернета или правило для хеша).

При создании политики, имеющей уровень безопасности Не разрешено, необходимо будет определить, какой код может быть разрешен для запуска пользователем. Как отмечалось выше, эта задача может быть достаточно трудоемкой. Для облегчения процесса инвентаризации программ можно задействовать их отслеживание с помощью расширенного ведения журнала. Этот способ достаточно прост и эффективен.

На тестовом компьютере активируется политика ограничения программ, и в качестве уровня безопасности устанавливается параметр Неограниченный. Все дополнительные правила из политики удаляются. Суть в том, что, несмотря на отсутствие ограничений, при активировании политики можно включить функцию расширенного ведения журнала, в который будет заноситься информация о запущенных программах. Выполнив на тестовом компьютере запуск минимально необходимого пользователю набора программ, а затем, проанализировав этого журнал, можно разработать все необходимые правила для политики.

Для включения режима расширенного ведения журнала на тестовом компьютере создайте параметр реестра в ветви HKLM\SOFTWARE\Policies\Microsoft\Windows\Safer\CodeIdentifiers с именем LogFileName. Его значение должно содержать путь к каталогу, где будет расположен файл журнала. Содержимое журнала выглядит следующим образом:

winlogon.exe (PID = 452) identified C:\WINDOWS\system32\userinit.exe as Unrestricted using path rule, Guid = {191cd7fa-f240-4a17-8986-94d480a6c8ca}

Эта запись «переводится» так: родительский процесс winlogon.exe, имеющий значение идентификатора (PID) 452, выполнил запуск C:\Windows\system32\userinit.exe; правило, вызвавшее «срабатывание» — правило для пути с уровнем безопасности Неограниченный (Unrestricted), имеет код GUID {191cd7fa-f240-4a17-8986-94d480a6c8ca}. Каждое правило имеет свой идентификатор GUID. После того, как политика ограниченного использования программ применена, ее конфигурация хранится в системном реестре. Список контроля доступа, защищающий разделы реестра, позволяет только администраторам и учетной записи SYSTEM изменять ее. Политика пользователя хранится в разделе HKCU\Software\Policies\Microsoft\Windows\, политика компьютера хранится в разделе HKLM\SOFTWARE\Policies\Microsoft\Windows\.

Параметры политик в реестре

В случае каких-либо ошибок можно найти правило по его коду GUID и выяснить причину ошибки. По окончании отладки всех правил, на рабочей системе ведение журнала желательно прекратить, удалив параметр LogFileName из реестра для уменьшения использования дискового пространства и снижения быстродействия системы. В случае, если политика содержит параметры только для компьютера или пользователя, для ускорения обработки политики следует отключить неиспользуемые компоненты GPO.

Также для определения тех программ, которым потребуется создать разрешающие правила, можно воспользоваться утилитой msinfo32.exe. Для этого запустите все необходимые приложения, после этого нажмите кнопку Пуск, выберите Выполнить и введите команду msinfo32.exe. В окне программы msinfo32 разверните узел Программная среда и выберите Выполняемые задачи.

Создание объекта групповая политика и настройка режимов BranchCache

-

На компьютере, на котором установлена роль сервера домен Active Directory Services, в диспетчер сервера выберите Сервис, а затем щелкните Управление Групповая политика. Откроется консоль управления групповая политика.

-

В консоли управления групповая политика разверните следующий путь: лес:example.com, домены, example.com, Групповая политика объекты, где example.com — это имя домена, в котором находятся учетные записи клиентского компьютера BranchCache, которые требуется настроить.

-

Щелкните правой кнопкой мыши Объекты групповой политики, а затем выберите команду Создать. Откроется диалоговое окно Создание объекта групповой политики . В поле имявведите имя нового объекта Групповая политика (GPO). Например, если вы хотите присвоить имя объекту клиентские компьютеры BranchCache, введите » клиентские компьютеры BranchCache». Нажмите кнопку ОК.

-

В консоли управления групповая политика убедитесь, что выбран параметр Групповая политика объекты , и в области сведений щелкните правой кнопкой мыши только что созданный объект групповой политики. Например, если вы наназвали клиентские компьютеры BranchCache объекта групповой политики, щелкните правой кнопкой мыши клиентские компьютеры BranchCache. Нажмите кнопку Изменить. Откроется консоль редактор «Управление групповыми политиками».

-

В консоли редактор «Управление групповыми политиками» разверните следующий путь: Конфигурация компьютера, политики, Административные шаблоны: определения политик (ADMX-файлы), полученные с локального компьютера, сети, BranchCache.

-

Щелкните BranchCache, а затем в области сведений дважды щелкните включить BranchCache. Откроется диалоговое окно «параметр политики».

-

В диалоговом окне Включение BranchCache щелкните включено, а затем нажмите кнопку ОК.

-

Чтобы включить режим распределенного кэша BranchCache, в области сведений дважды щелкните установить режим распределенного кэша BranchCache. Откроется диалоговое окно «параметр политики».

-

В диалоговом окне Установка режима распределенного кэша BranchCache установите флажок включенои нажмите кнопку ОК.

-

При наличии одного или нескольких филиалов, где вы развертываете BranchCache в режиме размещенного кэша и развернули серверы размещенного кэша в этих офисах, дважды щелкните включить автоматическое обнаружение размещенного кэша по точке подключения службы. Откроется диалоговое окно «параметр политики».

-

В диалоговом окне Включение автоматического обнаружения размещенного кэша по точке подключения службы щелкните включено, а затем нажмите кнопку ОК.

Примечание

Если включить режим распределенного кэша BranchCache и включить автоматическое обнаружение размещенного кэша по параметрам политики точки подключения службы , клиентские компьютеры работают в режиме распределенного кэша BranchCache, если только они не находят сервер размещенного кэша в офисе филиала, и на этом этапе они работают в режиме размещенного кэша.

-

Используйте приведенные ниже процедуры для настройки параметров брандмауэра на клиентских компьютерах с помощью групповая политика.

New and changed functionality

Group Policy designs can become very complex. Various factors, such as the large number of policy settings and preference items available, the interaction between multiple policies, and inheritance options, can make it difficult to determine if Group Policy is functioning correctly on each computer.

In Windows Server 2012, Group Policy focused on improving the Group Policy troubleshooting experience. Windows Server 2012 R2 expands the support for IPv6 networking, adds policy caching to reduce sign-in times in synchronous mode, and provides more detailed event logging. For more details about these changes and more information about the additional changes in functionality that are not listed here, see What’s New in Group Policy in Windows Server 2012 and What’s New in Group Policy in Windows Server.

Зачем внедрять Active Directory

Есть множество причин для внедрения этой системы. Прежде всего, Microsoft Active Directory обычно считается значительным улучшением по сравнению с доменами Windows NT Server 4.0 или даже автономными сетями серверов. AD имеет централизованный механизм администрирования по всей сети. Он также обеспечивает избыточность и отказоустойчивость при развертывании в домене двух или более контроллеров домена.

Служба автоматически управляет обменом данными между контроллерами домена, чтобы сеть оставалась жизнеспособной. Пользователи получают доступ ко всем ресурсам в сети, для которых они авторизованы с помощью единого входа. Все ресурсы в сети защищены надежным механизмом безопасности, который проверяет идентификацию пользователей и полномочия ресурсов на каждый доступ.

Даже благодаря улучшенной безопасности и контролю Active Directory большинство его функций невидимы для конечных пользователей. В связи с этим миграция пользователей в сеть AD требует небольшой переподготовки. Служба предлагает средства для быстрого продвижения и понижения рейтинга контроллеров домена и серверов-членов. Системой можно управлять и защищать с помощью групповых политик Active Directory. Это гибкая иерархическая организационная модель, которая позволяет легко управлять и детализировать конкретное делегирование административных обязанностей. AD способен управлять миллионами объектов в пределах одного домена.

Принцип работы с групповыми политиками

Рассматриваемый в этой статье инструмент позволяет применять множество самых разнообразных параметров. К сожалению, большинство из них понятно только профессионалам, использующим групповые политики в рабочих целях. Однако и обычному пользователю есть что настроить, используя некоторые параметры. Разберем несколько простых примеров.

Изменение окна безопасности Windows

Если в Виндовс 7 зажать сочетание клавиш Ctrl + Alt + Delete, то будет запущено окно безопасности, где осуществляется переход к диспетчеру задач, блокировка ПК, завершение сеанса системы, смена профиля пользователя и пароля.

Каждая команда за исключением «Сменить пользователя» доступна для редактирования путем изменения нескольких параметров. Выполняется это в среде с параметрами или путем изменения реестра. Рассмотрим оба варианта.

- Откройте редактор.

- Перейдите в папку «Конфигурация пользователя», «Административные шаблоны», «Система» и «Варианты действий после нажатия Ctrl + Alt + Delete».

Откройте любую необходимую политику в окне справа.

В простом окне управления состоянием параметра поставьте галочку напротив «Включить» и не забудьте применить изменения.

Пользователям, у которых нет редактора политик, все действия нужно будет выполнять через реестр. Давайте рассмотрим все действия пошагово:

- Перейдите к редактированию реестра.

Подробнее: Как открыть редактор реестра в Windows 7

Перейдите к разделу «System». Он находится по этому ключу:

Там вы увидите три строки, отвечающие за появление функций в окне безопасности.

Откройте необходимую строку и поменяйте значение на «1», чтобы активировать параметр.

После сохранения изменений деактивированные параметры больше не будут отображаться в окне безопасности Windows 7.

Изменения панели мест

Многие используют диалоговые окна «Сохранить как» или «Открыть как». Слева отображается навигационная панель, включая раздел «Избранное». Данный раздел настраивается стандартными средствами Windows, однако это долго и неудобно. Поэтому лучше воспользоваться групповыми политиками для редактирования отображения значков в данном меню. Редактирование происходит следующим образом:

- Перейдите в редактор, выберите «Конфигурация пользователя», перейдите к «Административные шаблоны», «Компоненты Windows», «Проводник» и конечной папкой будет «Общее диалоговое окно открытия файлов».

Здесь вас интересует «Элементы, отображаемые в панели мест».

Поставьте точку напротив «Включить» и добавьте до пяти различных путей сохранения в соответствующие строки. Справа от них отображается инструкция правильного указания путей к локальным или сетевым папкам.

Теперь рассмотрим добавление элементов через реестр для пользователей, у которых отсутствует редактор.

- Перейдите по пути:

Выберите папку «Policies» и сделайте в ней раздел comdlg32.

Перейдите в созданный раздел и сделайте внутри него папку Placesbar.

В этом разделе потребуется создать до пяти строковых параметров и назвать их от «Place0» до «Place4».

После создания откройте каждый из них и в строку введите необходимый путь к папке.

Слежение за завершением работы компьютера

Когда вы завершаете работу за компьютером, выключение системы происходит без показа дополнительных окон, что позволяет не быстрее выключить ПК. Но иногда требуется узнать почему происходит выключение или перезапуск системы. В этом поможет включение специального диалогового окна. Включается оно с помощью редактора или путем изменения реестра.

- Откройте редактор и перейдите к «Конфигурация компьютера», «Административные шаблоны», после чего выберите папку «Система».

В ней нужно выбрать параметр «Отображать диалог слежения за завершением работы».

Откроется простое окно настройки, где необходимо поставить точку напротив «Включить», при этом в разделе параметры во всплывающем меню необходимо указать «Всегда». После не забудьте применить изменения.

Данная функция включается и через реестр. Вам нужно совершить несколько простых действий:

- Запустите реестр и перейдите по пути:

Найдите в разделе две строки: «ShutdownReasonOn» и «ShutdownReasonUI».

Введите в строку с состоянием «1».

В этой статье мы разобрали основные принципы использования групповых политик Виндовс 7, объяснили значимость редактора и сравнили его с реестром. Ряд параметров предоставляет пользователям несколько тысяч различных настроек, позволяющие редактировать некоторые функции пользователей или системы. Работа с параметрами осуществляется по аналогии с приведенными выше примерами.

Опишите, что у вас не получилось.

Наши специалисты постараются ответить максимально быстро.

GPO and OU Design

GPO assignment is closely linked with your OU design since GPO’s are linked to OUs. But sometimes, your OU structure may have a poor match with your GPO assignment needs. It may be tempting to modify your OU structure a bit to accommodate your GPO design better. Don’t fall for this!

The OU structure should be designed based on your needs to delegate administrative access to Active Directory objects – NOT your GPO assignment needs!

Let’s say you have a geographically based OU design to allow country admins to have some autonomy when managing local users and computers. E.g., you have country OUs with sub-OU’s named by departments.

But now, you have a GPO with enterprise settings that you want to assign to all marketing users in the organization. You have a few options now:

- The good: Use security filtering (as described in the previous section) to target all Marketing users and link it to the top level

- The bad: Link the GPO with the marketing OU in all countries Marketing OU’s (that’s a lot of linking!)

- The ugly: Create a single OU with all marketing users

The final solution does not match the security needs for delegation of AD objects, so it should not even be considered. Instead, the need for delegation of AD objects should be your prime concern when designing our OU structure.

Feature description

Group Policy is an infrastructure that allows you to specify managed configurations for users and computers through Group Policy settings and Group Policy Preferences. To configure Group Policy settings that affect only a local computer or user, you can use the Local Group Policy Editor. You can manage Group Policy settings and Group Policy Preferences in an Active Directory Domain Services (AD DS) environment through the Group Policy Management Console (GPMC). Group Policy management tools also are included in the Remote Server Administration Tools pack to provide a way for you to administer Group Policy settings from your desktop.

Windows PowerShell When the GPMC is installed on servers or client computers, the Windows PowerShell module is also installed. You have full Windows PowerShell functionality. If you install the Remote Server Administration Tools pack, the latest Windows PowerShell cmdlets for Group Policy are also installed. For more information about Windows PowerShell cmdlets and scripts that you can use to manage Group Policy, see Group Policy Cmdlets.

You can configure the Group Policy feature by using Windows PowerShell cmdlets. For more information about using Server Manager cmdlets to install the Group Policy Management Console, see Install or Uninstall Roles, Role Services, or Features and Server Manager deployment cmdlet module.

Как Windows 10 сбросить настройки локальной групповой политики.

Редактор групповой политики это важный инструмент ОС Windows с его помощью системные администраторы могут настраивать тонкие параметры системы. Он имеет несколько вариантов конфигурации и позволят вам внести коррективы производительности, настройки безопасности для пользователей и компьютеров.

Иногда после неудачной настройки вашего редактора групповой политики ваш компьютер начинает вести себя не лучшим образом. Это значит, что пришло время, сбросить все настройки групповой политики и вернуть значения по умолчанию, тем самым сэкономив время и нервы вместо переустановки Windows. В этом руководстве мы покажем вам , как сбросить все настройки групповой политики по умолчанию в операционной системе Windows 10.

Сброс групповой политики к значениям по умолчанию

Настройки Групповой политики могут различаться между несколькими конфигурациями, как персонализация, настройки брандмауэра, принтеры, политики безопасности и т.д. Мы рассмотрим несколько способов с помощью которых вы можете сбросить соответствующие политики в состояние по умолчанию.

Выполните следующие действия, чтобы сбросить измененные параметры объекта групповой политики.

1. Нажмите Клавиша Windows + R на клавиатуре, для запуска аплета Выполнить. Введите в строку gpedit.msc и нажмите Enter, чтобы открыть редактор локальных групповых политик.

2. Перейдите к следующему пути на левой боковой панели окна редактора групповой политики:

Политика Локальный компьютер> Конфигурация компьютера> Административные шаблоны> Все Параметры

3. Теперь, в правой стороне окна, упорядочить параметры политики с помощью столбца Состояние , так что все политики, которые включены / отключены можно получить в верху списка.

4. Далее вы должны изменить параметры политик с включена / отключена , на не заданна и применить настройки.

5. Повторите то же самое для пути указанного ниже:

Политика локальный компьютер> Конфигурация пользователя> Административные шаблоны> Все Параметры

6. Это позволит восстановить все параметры групповой политики в состояние по умолчанию. Однако, если вы столкнулись с некоторыми серьезными проблемами, как потеря привилегий администратора или проблемы входа в систему, то вы можете попробовать метод ниже.

Восстановление локальных политик безопасности по умолчанию

Политики безопасности о вашей учетной записи администратора в Windows 10, находятся в другой консоли управления — secpol.msc (Локальная политика безопасности). Эта оснастка параметр безопасности расширяет групповые политики и помогает определить политики безопасности для компьютеров в домене.

Выполните следующие действия, чтобы изменить политику безопасности на вашей машине:

1. Нажмите КлавишиWindows + X на клавиатуре, запустив Quick Link меню. Выберите Командная строка (Admin) , чтобы открыть командную строку с повышенными правами.

2. Введите следующую команду в окне командной строки и нажмите клавишу ВВОД:

secedit /configure /cfg %windir%\inf\defltbase.inf /db defltbase.sdb /verbose

3. После завершения задачи, перезагрузите компьютер, чтобы изменения вступили в силу.

Сброс объектов групповой политики с помощью командной строки

Данный метод включает в себя удаление папки параметров групповой политики с диска, на котором установлена операционная система. Выполните следующие действия, чтобы сделать это с помощью командной строки от имени администратора.

1. Откройте командную строку как администратор

2. Введите следующие команды в CMD и выполнять их одну за другой.

RD /S /Q «%WinDir%\System32\GroupPolicyUsers» RD /S /Q «%WinDir%\System32\GroupPolicy» gpupdate /force

3. После этого, перезагрузите компьютер.

Примечание: Убедитесь, что вы создали точку восстановления системы перед внесением изменений в реестр или объектов групповой политики.

GPO Appliance Order

GPO appliance can be very confusing at first since many configurations contribute to the final result of your GPO appliance order. We often see seasoned admins make mistakes in this area.

First of all:

Computer objects in AD receive computer settings (only) from GPO’s which are linked to the computer’s OU or parent OU’s.

User objects in AD receive user settings (only) from GPO’s which are linked to the user’s OU or parent OU’s.

Exceptions to this rule exist! Please read the entire section carefully!

A GPO can have its computer settings or user settings disabled. Use this to speed up GPO processing on clients by disabling the computer settings of GPO’s that only hold user settings, vice versa. Disabling both computer and user settings will effectively disable the GPO.

Since multiple GPO’s can have conflicting settings and since even computer and user settings can sometimes configure the same setting, an important question arises:

What are the effective settings applied in the case of multiple, conflicting GPO’s?

First of all, you should avoid configuring conflicting settings in your GPO’s. Nevertheless, these are the “basic” rules of GPO appliance:

- GPO’s set with a lower link order (e.g., 1) on the same OU will override GPOs set with a higher link order (e.g., 3) on the same OU

- GPO’s set at a lower level OU will override GPO’s set at a higher level OU

This means the lower in your OU hierarchy you configure the GPOs, the more dominant they are (as they get applied last, thereby overwriting previously applied settings).

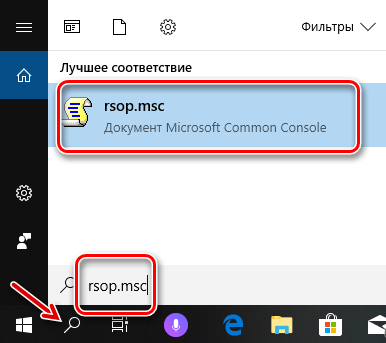

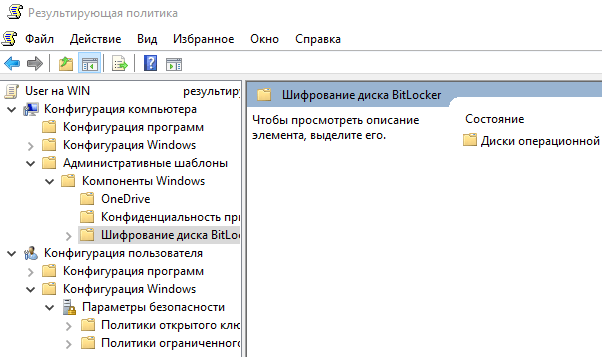

Результирующий набор инструментов политики

Самый простой способ увидеть все параметры групповой политики, которые вы применили к компьютеру или учетной записи пользователя, – использовать инструмент «Результирующий набор политик».

Он не покажет последнюю политику, примененную к вашему компьютеру, – для этого вам нужно будет использовать командную строку, как мы опишем в следующем разделе. Тем не менее, он показывает практически все политики, которые вы настроили для регулярного использования. И предоставляет простой графический интерфейс для просмотра параметров групповой политики, действующих на вашем ПК, независимо от того, входят ли эти параметры в групповую политику или локальную групповую политику.

Чтобы открыть инструмент, нажмите «Поиск», введите «rsop.msc» → нажмите на предложенный вариант.

Инструмент «Результирующий набор политик» начнёт сканирование вашей системы на примененные параметры групповой политики.

После того, как сканирование будет выполнено, инструмент покажет вам консоль управления, которая очень похожа на редактор локальной групповой политики, за исключением того, что она отображает только использованные параметры и несколько неустановленных настроек безопасности.

Это позволяет легко просматривать и видеть, какие политики действуют

Обратите внимание, что вы не можете использовать инструмент «Результирующая политика» для изменения этих параметров. Вы можете дважды щелкнуть параметр, чтобы просмотреть детали, но если вы хотите отключить или внести изменения в параметр, вам придется использовать редактор локальных групповых политик

Summary

I hope this article helped you remove some confusion about GPO processing.

With security filtering, you can easily test any new GPO’s without affecting live users and systems.

Complete your GPO security filtering with the use of Dynamic Groups. Our free tool will allow you to automate your setup based on user and computer attributes.

Using GPResult on the client or RSoP server-side, you can quickly troubleshoot GPO errors and become the hero of the day

You can also manage Group Policies with the GroupPolicy module for PowerShell. Using PowerShell, you can perform tasks that are not feasible to do manually.

As an example of how to manage GPO’s with PowerShell, have a look at this article. It shows you how to quickly analyze every GPO in your domain for security filtering and custom delegation, using only PowerShell and Excel.

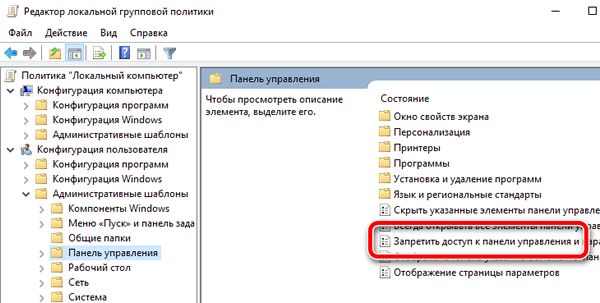

Запретить доступ к Панели управления

Панель управления – это центр всех настроек Windows, как безопасности, так и удобства использования. Однако, эти настройки могут оказаться действительно плохими в неопытных руках. Если компьютер будет использовать начинающий пользователь или вы не хотите, чтобы кто-то вмешивался в конфиденциальные настройки, вам определенно следует запретить доступ к Панели управления.

Для этого перейдите в указанное ниже место в редакторе групповой политики и дважды щелкните Запретить доступ к панели управления.

Конфигурация пользователя → Административные шаблоны → Панель управления

Здесь выберите опцию Включено, чтобы запретить доступ к Панели управления. Теперь опция Панели управления будет удалена из меню «Пуск», и никто не сможет получить к ней доступ из любого места, включая диалоговое окно «Выполнить».

Examples

Example 1: Get a single GPO from a domain

This command gets the GPO named Group Policy Test.

The GPO must exist in the domain of the user that is running the session (or, for startup and shutdown scripts, the computer).

The command gets the GPO information by contacting the primary domain controller (PDC).

Example 2: Get a single GPO by GUID

This command gets the GPO that has the ID (GUID) 331a09564-cd4a-4520-98fa-446a2af23b4b in the sales.contoso.com domain.

If the domain of the user that is running the session (or, for startup and shutdown scripts, the computer) is different that sales.contoso.com, a trust must exist between the two domains.

The command retrieves the GPO information by contacting the PDC (in the sales.contoso.com domain).