Топ-10 самых распространенных вирусов в мире

Содержание:

- Классификация вирусов по способу маскировки

- Пути распространения вредоносного ПО

- Тесты

- Распространенные компьютерные вирусы

- Антивирусные программы

- Morris

- Виды компьютерных вирусов и способы лечения от них

- Каким образом вирус заражает компьютер через интернет?

- Мелкое воровство

- Как не поймать вирус и как защититься от вируса?

- Классификация вредоносных программ

- Zeus Gameover

- Как появились компьютерные вирусы

- Petya/NotPetya/ExPetr — самый большой ущерб от кибератаки

- Zeus

- Классификация компьютерных вирусов

- Атаки с использованием искусственного интеллекта (AI)

Классификация вирусов по способу маскировки

При создании копий для маскировки могут применяться следующие технологии:

Шифрование — вирус состоит из двух функциональных кусков: собственно вирус и шифратор. Каждая копия вируса состоит из шифратора, случайного ключа и собственно вируса, зашифрованного этим ключом.

Метаморфизм — создание различных копий вируса путем замены блоков команд на эквивалентные, перестановки местами кусков кода, вставки между значащими кусками кода «мусорных» команд, которые практически ничего не делают.

Шифрованный вирус

Это вирус, использующий простое шифрование со случайным ключом и неизменный шифратор. Такие вирусы легко обнаруживаются по сигнатуре шифратора.

Вирус-шифровальщик

В большинстве случаев вирус-шифровальщик приходит по электронной почте в виде вложения от незнакомого пользователю человека, а возможно, и от имени известного банка или действующей крупной организации. Письма приходят с заголовком вида: «Акт сверки…», «Ваша задолженность перед банком…», «Проверка регистрационных данных», «Резюме», «Блокировка расчетного счета» и прочее. В письме содержится вложение с документами, якобы подтверждающими факт, указанный в заголовке или теле письма. При открытии этого вложения происходит моментальный запуск вируса-шифровальщика, который незаметно и мгновенно зашифрует все документы. Пользователь обнаружит заражение, увидев, что все файлы, имевшие до этого знакомые значки, станут отображаться иконками неизвестного типа. За расшифровку преступником будут затребованы деньги. Но, зачастую, даже заплатив злоумышленнику, шансы восстановить данные ничтожно малы.

Вложения вредоносных писем чаще всего бывают в архивах .zip, .rar, .7z. И если в настройках системы компьютера отключена функция отображения расширения файлов, то пользователь (получатель письма) увидит лишь файлы вида «Документ.doc», «Акт.xls» и тому подобные. Другими словами, файлы будут казаться совершенно безобидными. Но если включить отображение расширения файлов, то сразу станет видно, что это не документы, а исполняемые программы или скрипты, имена файлов приобретут иной вид, например, «Документ.doc.exe» или «Акт.xls.js». При открытии таких файлов происходит не открытие документа, а запуск вируса-шифровальщика. Вот лишь краткий список самых популярных «опасных» расширений файлов: .exe, .com, .js, .wbs, .hta, .bat, .cmd. Поэтому, если пользователю не известно, что ему прислали во вложении, или отправитель не знаком, то, вероятнее всего, в письме – вирус-шифровальщик.

На практике встречаются случаи получения по электронной почте обычного `вордовского` (с расширением .doc) файла, внутри которого, помимо текста, есть изображение, гиперссылка (на неизвестный сайт в Интернете) или встроенный OLE-объект. При нажатии на такой объект происходит незамедлительное заражение.

Вирусы-шифровальщики стали набирать большую популярность начиная с 2013 года. В июне 2013 известная компания McAfee обнародовала данные, показывающие что они собрали 250 000 уникальных примеров вирусов шифровальщиков в первом квартале 2013 года, что более чем вдвое превосходит количество обнаруженных вирусов в первом квартале 2012 года .

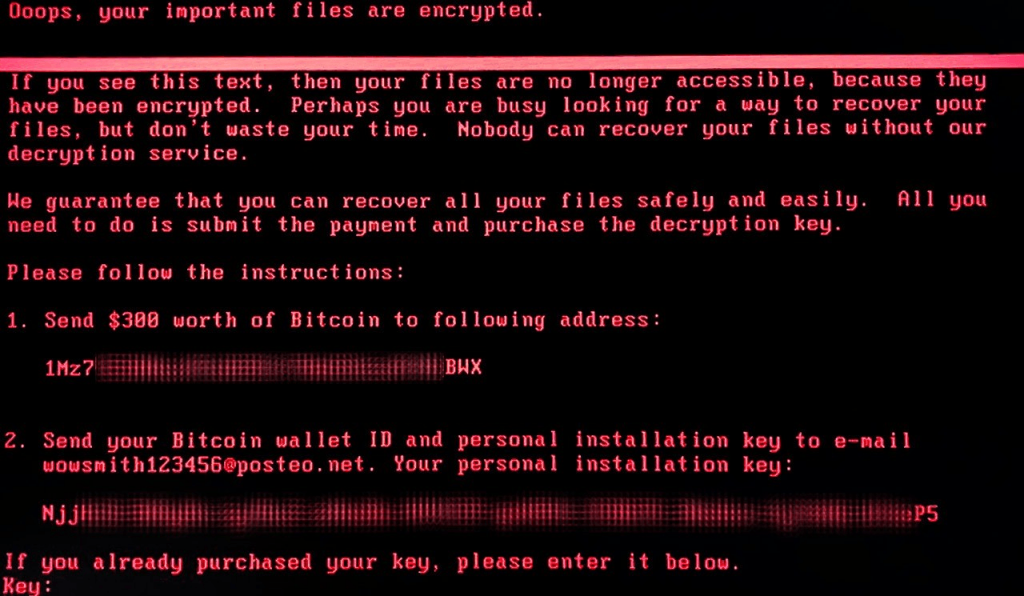

В 2016 году данные вирусы вышли на новый уровень, изменив принцип работы. В апреле 2016 г. в сети появилась информация о новом виде вируса-шифровальщика Петя (Petya), который вместо шифрования отдельных файлов, шифрует таблицу MFT файловой системы, что приводит к тому что операционная система не может обнаружить файлы на диске и весь диск по факту оказывается зашифрован.

Полиморфный вирус

Вирус, использующий метаморфный шифратор для шифрования основного тела вируса со случайным ключом. При этом часть информации, используемой для получения новых копий шифратора также может быть зашифрована. Например, вирус может реализовывать несколько алгоритмов шифрования и при создании новой копии менять не только команды шифратора, но и сам алгоритм.

Пути распространения вредоносного ПО

Вирус устанавливается на устройство в момент запуска зараженной программы или загрузки ПО с зараженного диска или USB-накопителя. Как правило, вирусы никак себя не проявляют, так как они стремятся заразить как можно больше файлов на устройстве, не будучи обнаруженными.

В большинстве случаев код вируса просто заражает новые программы или диски. В конце концов, часто в заранее определенную дату и время, активируется полезная нагрузка вируса. Если раньше он просто стирал данные, теперь вирус чаще всего ворует информацию или участвует в DDoS-атаке (доведение высчилительной системы до отказа) на крупный сайт.

Черви в целом похожи на вирусы, однако они могут распространяться без участия пользователя. Проще говоря, червь создает свою копию на другом компьютере, а затем запускает ее. В 1988 году червь Морриса, первоначально созданный как простой тест для измерения зарождающегося интернета, нанес серьезный ущерб, поразив тысячи интернет-узлов в США.

Троянские программы скрывают вредоносный код внутри, казалось бы, полезного приложения так же, как греки скрывали воинов внутри троянского коня. Игра, утилита или другое приложение обычно выполняет заявленную задачу, но в какой-то момент она совершает некие мошеннические операции. Этот тип угрозы распространяется, когда пользователи или сайты непреднамеренно делятся ею с другими.

Троянские программы также могут приносить прибыль своим разработчикам. Банковские трояны, например, создают поддельные транзакции, чтобы опустошить банковские счета жертв. Другие трояны могут красть личные данные пользователей, чтобы мошенники затем смогли продать их в даркнете.

Тесты

- Кликов по непроверенным ссылкам.

- Загрузки фильмов с интернета.

- Запуска исполняемых файлов.

- Форматирования накопителя.

Выберите вариант, наиболее полно описывающий ситуацию. Какие типы файлов подвержены заражению:

- Исполняемые (bat, exe, com).

- Архивы (rar, zip).

- Мультимедийные (mp3, mp4).

- Содержащие инструкции (exe, com, msi, скрипты).

Какие файлы заражают макровирусы?

- Офисные документы.

- Сжатые – архивы.

- Исполняемые.

- Мультимедийные.

Загрузочные вирусы характеризуются тем, что:

- Легко обнаруживаются антивирусами.

- Не позволяют запуститься ОС.

- Затрагивают активные программы.

- Стартуют до или во время запуска ОС.

Кратко запишите и охарактеризуйте меры профилактики заражения ПК вирусом.

Распространенные компьютерные вирусы

В любой момент времени существуют десятки различных угроз кибербезопасности, которые антивирусные программы еще не научились обнаруживать и предотвращать. Существуют также сотни вирусов, которые уже нанесли огромный ущерб. Следующие вирусы — это те, с которыми вы можете столкнуться сегодня.

GoBrut

GoBrut — тип распространенного компьютерного вируса, который соединяет ваш компьютер с ботнетом. Это серия подключенных устройств, работающих вместе для достижения единой цели. В случае с GoBrut это чаще всего взлом паролей. Ботнет работает как взломщик паролей.

Пока GoBrut работает в вашей системе, это влияет на скорость вашего интернета, и вы можете заметить снижение производительности системы. С того времени как вирус был обнаружен, его новые итерации содержат дополнительный код, который усложняет борьбу.

В дополнение к регулярному сканированию на вирусы, убедитесь, что вы используете сложные пароли. Даже если ваша система заражена GoBrut, надежный пароль затруднит вирусу возможность подобрать пароль.

Jokeroo

Самое мерзкое из всех злодеяний в интернете это вымогатель как услуга, и это именно то, чем является Jokeroo. Название относится к игральной карте, которая служит логотипом для вируса. Вирус продается всем, кто хочет его использовать. Как только он заражает компьютер цели, он блокирует его до тех пор, пока не будет произведена оплата.

«Филиалы», также известные как клиенты, делят свои выкупные доходы с компанией, которая распространяет программное обеспечение. Это требует оплаты в биткойнах для обеспечения дальнейшей анонимности.

Лучший способ избежать этого распространенного компьютерного вируса — это четко знать источник любой ссылки, которую вы нажимаете, и любого файла, который вы загружаете. Ransomware часто маскируется под безопасные интернет-файлы, распространяемые по электронной почте.

Как правило, не загружайте файлы из электронной почты, если вы полностью не доверяете отправителю.

Связанные статьи:

- Программы вымогатели, расшифровать онлайн

- Как обезопасить себя в интернете. Способы, сервисы, рекомендации.

- Как избежать фишинговых атак

Cyborg Ransomware

Вирус Киборг существует уже давно и помнит времена гибких дисков. Совсем недавно вирус получил массовое распространение через поддельное обновление Windows 10. Это все еще самый распространенный способ проникновения этого вируса на компьютеры пользователей. После установки он блокирует систему и требует оплаты.

К сожалению, Cyborg Ransomware является особенно эффективным вирусом. Есть способы прорваться через него, но большинство из них требуют глубоких технических навыков, которые выходят за рамки знаний обычного пользователя. Лучший способ победить этот вирус — это вообще не связываться с ним.

Если вы получили электронное письмо со ссылкой на обновление Windows 10, не нажимайте на него. Загружайте обновления Windows только с официального сайта Microsoft.

Как и в случае с другими вирусами, убедитесь, что вы доверяете источнику загрузки, прежде чем разрешить его в вашей системе.

В Интернете не сложно быть в безопасности. Точно так же, как в реальном мире, вы должны это осознавать.

Идея:online-tech-tips.com

Антивирусные программы

С появлением вирусов стали появляться программы, позволяющие их находить и обезвреживать. Ежедневно в мире появляются новые вирусы. Компьютерные продукты по их устранению обновляются по несколько раз в день, чтобы оставаться актуальными. Так, не затихая, идет постоянная борьба с компьютерными вирусами.

На сегодняшний день выбор антивирусных программ очень велик. На рынке то и дело появляются новые предложения, причем самые разнообразные: от полноценных программных комплексов до небольших подпрограмм, ориентированных только на один тип вирусов. Можно найти бесплатные или распространяющиеся по платной срочной лицензии решения безопасности.

Антивирусы хранят в своих базах сигнатур выдержки из кода огромного количества опасных для компьютерных систем объектов и во время проверки сравнивают коды документов и исполняемых файлов со своей базой. Если соответствие будет найдено, антивирус сообщит об этом пользователю и предложит один из вариантов обеспечения безопасности.

Компьютерные вирусы и антивирусные программы — неотъемлемые части друг друга. Бытует мнение, что ради коммерческой выгоды антивирусные программы самостоятельно разрабатывают опасные объекты.

Антивирусные программные утилиты делятся на несколько типов:

- Программы-детекторы. Предназначены для поиска объектов, зараженных одним из ныне известных компьютерных вирусов. Обычно детекторы только выискивают зараженные файлы, но в некоторых случаях способны заниматься лечением.

- Программы-ревизоры — эти программы запоминают состояние файловой системы, а спустя некоторое время проверяют и сверяют изменения. Если данные не соответствуют друг другу, программа проверяет, был ли подозрительный файл отредактирован пользователем. При отрицательном результате проверки пользователю выводится сообщение о возможном заражении объекта.

- Программы-лекари — предназначены для лечения программ и целых винчестеров.

- Программы-фильтры — выполняют проверку поступающей на компьютер извне информации и запрещают доступ подозрительным файлам. Как правило, выводят запрос пользователю. Программы-фильтры уже внедряются во все современные браузеры, чтобы своевременно найти компьютерный вирус. Это очень действенное решение, учитывающее сегодняшнюю степень развития Интернета.

Крупнейшие антивирусные комплексы содержат в себе все утилиты, которые объединены в один крупный защитный механизм. Яркими представителями антивирусного программного обеспечения на сегодняшний день являются: антивирус Касперского, Eset NOD32, Dr.Web, Norton Anti-Virus, Avira Antivir и Avast.

Эти программы обладают всеми основными возможностями, чтобы иметь право называться защитными программными комплексами. Некоторые из них имеют крайне ограниченные бесплатные версии, а некоторые предоставляются только за денежное вознаграждение.

Morris

«Компьютерный червь «Morris» был создан в качестве эксперимента», — настаивает Роберт Таппан Моррис, который в 1988 году был аспирантом Университета Корнелл.

Он распространил червь в попытке измерить насколько большим является интернет, но все вышло из-под контроля. Червь попал на 6000 университетских и государственных компьютеров, замедляя их работу (а иногда и вызывая падение системы). Вирус копировал сам себя бесконечное количество раз (часто несколько раз на одной и той же машине) и распространялся дальше.

Моррис был признан виновным и оштрафован, но за свой маленький исследовательский проект срок не отбывал. Сегодня он является профессором в Массачусетском Технологическом Университете. Будем надеяться, что его студенты учились на ошибках своего профессора.

Виды компьютерных вирусов и способы лечения от них

Как уже говорилось выше разнообразие вирусов в настоящий момент очень велико, причем оно растет ежедневно. Мы же разделим их на условные группы, по которым будет легко описать способы лечения компьютера.

- Группа общих вирусов. К этой группе мы отнесем,

те которые прямо или косвенно не влияют на работу вашего компьютера. Вы можете

продолжать работать на нем и даже не заметите их присутствие. Примером таких вирусов, являются:

- Кей логгеры, которые записываю данные с

клавиатуры и передают своему разработчику; - Ботнет, незаметный на первый взгляд вирус,

который активируются и использует ваш компьютер во время DDoS атак; - Эксплойт,

вирус, который через уязвимость в операционной системе может предоставить

доступ к вашему компьютеру злоумышленнику; - Руткит, незаметно передает данные с вашего

компьютера своему владельцу; - Рекламные вирусы, которые встраиваются в приложения,

например, браузер и показывают рекламу своего создателя; - Другие компьютерные вирусы.

Обнаруженные общие вирусы в Kaspersky Free

Обнаруженные общие вирусы в Kaspersky Free

Группа вирусов вымогателей-блокираторов. Их еще называют вирус баннер. Сюда относятся компьютерные вирусы, которые блокируют доступ к вашему компьютеру, посредствам установки баннера или изменения порядка загрузки Windows. Причем для

разблокировки создатель просит перевести деньги на свой счет или мобильный

телефон.

Вирус баннер вымогатель

Вирус баннер вымогатель

Группа вирусов шифровальщиков. Сюда

относятся вирусы, которые шифруют ваши файлы и за их расшифровку просят перевести сумму денег создателю. Это на наш взгляд

самый страшный вид вирусов. Расшифровать данные самостоятельно, скорее всего,

не получится, а при переводе денег вымогателю он с большой долей вероятности не

сообщит код разблокировки.

Зашифрованные файлы вирусом

Зашифрованные файлы вирусом

Лечение общих вирусов

Для лечения компьютера из этой группы вирусов, применяется обычный антивирус. Причем если ваша операционная система загружается, вы можете запустить проверку прямо из нее.

Однако в связи с тем, что

некоторые вирусы могут сидеть в оперативной памяти и попросту прятаться от вас,

мы рекомендуем делать это с загрузочного диска антивирусной программы.

Читать подробнее (показать подсказку / открыть статью полностью)

Удаление вирусов баннеров вымогателей

Избавиться от такого вируса нам

поможет запуск проверки с загрузочного диска антивирусной программы и штатные

средства Windows.

Читать подробнее (показать подсказку / открыть статью полностью)

Лечение от вирусов шифровальщиков

Приготовьтесь сразу, что спасти

данные после проделок этого вируса не удастся. Если с помощью антивируса вирус

не был удален, то лучшим методом борьбы с ним будет сохранение еще оставшихся

данных и переустановка операционной системы.

Читать подробнее (показать подсказку / открыть статью полностью)

Каким образом вирус заражает компьютер через интернет?

В интернете на различных ресурсах блуждают миллионы вирусов. Каждый день появляются всё новые и новые виды. Их создают обычные люди, точнее необычно умные и крайне вредные, но всё же люди, а не роботы. Кто-то делает это с целью вымогательства денег или получения прибыли, кто-то ради спортивного интереса, чтобы войти в историю, кто-то просто злодей от природы и хочет навредить всему человечеству.

Рассмотрим, как происходит заражение компьютерным вирусом, какими путями вы можете получить вирус на свой компьютер.

1. Вредоносные сайты

Однако чтобы написать такую программу, которая будет запускать себя с браузера, очень сложно, поэтому чаще всего вредоносными являются не сами сайты, а программы на них, которые вы можете случайно или намеренно скачать и открыть на своём компьютере. Часто такие программы маскируются под ссылки, картинки, файлы-вложения или какие-то другие знакомые программы. Например, вы ищите книжку, нажимаете на “скачать” и скачиваете не doc, txt, pdf или что-то похожее, а exe, com или вообще файл с каким-то непонятным расширением (скорее всего такой файл заражен вирусом)

Не обратив на это внимание, вы открываете файл на своём компьютере и своими руками запускаете вирус. Либо вы скачивате искомый файл, а параллельно с ним закачивается и вредоносная программа, которую вы даже не заметили

2. Электронная почта

Рассыльщики таких писем хорошо разбираются в психологии масс и поэтому пишут такие темы и тексты писем, что очень сложно устоять и не открыть их и не выполнить указания. Например, “с вашего счёта списано 5673 р.”, или “счёт к оплате за вашу покупку”, или “добро пожаловать в аккаунт”, или “вы зарегистрировались на портале”, или “транзакция №34598657 выполнена. Ваш счёт пополнен” и т.п.

Темы писем из папки «Спам»

Недавно мне, например, приходили письма от Мегафона о том, что мне на счёт зачислены какие-то деньги. Я написала письмо в поддержку Мегафона с вопросом, что это. Мне ответили, что это не они отправляли и что это мошенники, не открывайте их письма и вложения в них.

Письмо с вирусом от «Мегафон»

Пример сайта, где можно скачать вирусы-взломщики

3. Вредоносное программное обеспечение

Вирус — программа — компьютер. Вы скачиваете из интернета необходимое вам ПО, которое заражено вирусом. Чаще всего это касается бесплатных программ на неофициальных сайтах. Например, программа для просмотра видео, для скачивания музыки из вконтакте, для архивирования, монтажа, спам-рассылки и т.п. Здесь как и с любым непроверенным файлом, скачанным с плохого сайта: вы скачиваете одно, а запускаете параллельно какое-то другое вредоносное ПО.

Однако вирусы могут содержаться и в официальном программном обеспечении и обновлениях, которые ваш компьютер скачивает автоматически и устанавливает без вашего ведома. Такое происходит не часто, но зато очень массово. Например, предположительно так распространялся известный вирус-вымогатель “Petya”: им было заражено обновление для бухгалтерской программы M.E.Doc.

4. Соцсети

Здесь сразу 2 варианта: через личные сообщения и через установку приложений. Неизвестный вам человек (или известный, но взломанный) пишет вам интригующее личное сообщение. Там ссылка или даже вложение. Вы переходите или скачиваете, запускаете и всё по сценарию как с электронными письмами и вредоносными сайтами.

Другой вариант — вы устанавливаете какое-нибудь полулегальное приложение, типа “посмотреть, кто заходил на твою страничку”, или “скачивать музыку бесплатно”, или “открыть закрытый список друзей друга”, и тем самым закачиваете себе и вирус. Правда, в соцсетях чаще всё-таки не вирусы рассылают, а всеми способами пытаются украсить ваш пароль и захватить ваш аккаунт, чтобы делать вредоносные рассылки вашим друзьям.

Мелкое воровство

С появлением и популяризацией платных интернет-сервисов (почта, веб, хостинг) компьютерный андеграунд начинает проявлять повышенный интерес к получению доступа в сеть за чужой счет, т.е. посредством кражи чьего-либо логина и пароля (или нескольких логинов и паролей с различных пораженных компьютеров) путем применения специально разработанных троянских программ.

В начале 1997 года зафиксированы первые случаи создания и распространения троянских программ, ворующих пароли доступа к системе AOL (интернет-провайдер America Online). В 1998 году, с дальнейшим распространением интернет-услуг, аналогичные троянские программы появляются и для других интернет-сервисов. Троянские программы данного типа, как и вирусы, обычно создаются молодыми людьми, у которых нет средств для оплаты интернет-услуг. Характерен тот факт, что по мере удешевления интернет-сервисов уменьшается и удельное количество таких троянских программ. Но до сих пор троянцы, ворующие пароли к dial-up, пароли к AOL, ICQ, коды доступа к другим сервисам, составляют заметную часть ежедневных «поступлений» в лаборатории антивирусных компаний всего мира.

Мелкими воришками также создаются троянские программы других типов: ворующие регистрационные данные и ключевые файлы различных программных продуктов, использующие ресурсы зараженных компьютеров в интересах своего «хозяина» и т.п.

В последние годы фиксируется постоянно увеличивающееся число троянских программ, ворующих персональную информацию из сетевых игр (игровую виртуальную собственность) с целью её несанкционированного использования или перепродажи. Подобные троянцы особенно широко распространены в странах Азии, особенно в Китае, Корее и Японии.

Как не поймать вирус и как защититься от вируса?

Везде можно подхватить вирус. Но волков бояться — в лес не ходить

Компьютерная безопасность — это очень важно особенно для людей, работающих в интернете. Как же защититься от вирусов? Вот несколько важных правил, как обезопасить свою работу с компьютером:

1. Антивирус. Прежде всего, конечно же установить хороший антивирус и дать ему возможность обновляться хоть каждый день. Он, конечно, тормозит работу компьютера, но зато сразу распознает известный ему вирус или укажет вам на подозрительный объект, будь то скачанный файл, вставленный съёмный носитель или папки на вашем жёстком диске.

2. Не открывать, не нажимать, не скачивать. Большинство вирусов приходят на компьютер по вине самого хозяина. Когда человек видит что-то интригующее или находит то, что давно искал, он теряет бдительность, надеется на авось и сам скачивает себе на компьютер вирус. Так что не открывайте писем от неизвестных отправителей, не переходите по непонятным ссылкам, не кликайте все подряд баннеры, не скачивайте вложений и непроверенных приложений. Всегда будьте на чеку, если вам предлагается файл с расширением exe или com. Это запускные файлы, которые могут содержать в себе вирус.

3. Проверяйте. Если вам пришло сообщение от друга или известной фирмы, свяжитесь с этим человеком по другому каналу (например, по телефону, скайпу, загляните на его страничку в соцсетях) или напишите в техподдержку компании, от которой пришло непонятное письмо. Только не отвечайте на это письмо, а найдите сайт этой компании и пишите там в форму обратной связи. Выясняйте и проверяйте прежде, чем переходить по каким бы то ни было ссылкам в письме.

4. Установите Linux. Большинство вирусов подстраиваются под Windows, поэтому чтобы не бояться переходить по ссылкам на вредоносные сайты, установите другую операционную систему, например, Линукс.

5. Измените настройки браузера. Установите, чтобы браузер всегда спрашивал вашего разрешение на скачивание файлов, а также запретите автозапуск программ.

Работая в интернете, мы часто сталкиваемся с различными мошенниками, будь то лохотронщики, которые пытаются выманить у вас деньги, или хакеры, которые пытаются выманить ваши пароли. Поэтому всегда будьте бдительны. Надеемся, наши советы помогут вам в этом.

Если вам нравятся наши статьи, подписывайтесь на рассылку и получайте небольшой бонус от команды детективов.

Классификация вредоносных программ

Компьютерные вирусы классифицируются по различным признакам. В зависимости от поведения их условно разделили на 6 категорий: по среде обитания, по особенностям строения кода, по способу заражения компьютера, по целостности, по возможностям, и дополнительно есть категория неклассифицируемых вирусов.

По среде обитания бывают следующие виды компьютерных вирусов:

- Сетевые — эти вирусы распространяются по локальным или глобальным сетям, заражая огромное количество компьютеров по всему миру.

- Файловые — внедряются в файл, заражая его. Опасность начинается в момент исполнения зараженного файла.

- Загрузочные — внедряются в загрузочный сектор жесткого диска и приступают к исполнению в момент загрузки системы.

По особенностям строения кода вирусы делят на:

- Паразиты — вирусы, которые, внедряясь в файлы, изменяют их содержимое по заданному алгоритму.

- Стелс, или невидимки, — вирусы, поражающие сектора жесткого диска, затем перехватывающие запросы операционной системы к этим секторам и перенаправляющие запрос на незараженные участки винчестера. Такие вирусы сложно обнаружить, отсюда и название.

- Полиморфные, или мутанты — это виды компьютерных вирусов, которые занимаются самокопированием, и при этом постоянно создают файлы с одним предназначением, но совершенно разным кодом.

По способу заражения кода вирусы делят на две группы:

- Резидентные — вредоносные программы, которые заражают оперативную память.

- Нерезидентные — вирусы, не заражающие оперативную память.

По целостности они делятся на:

- Распределенные — программы, разделенные на несколько файлов, но имеющие сценарий последовательности их исполнения.

- Целостные — единый блок программ, который выполняется прямым алгоритмом.

По возможностям предусмотрено деление вирусов на четыре следующие категории:

- Безвредные — виды компьютерных вирусов, способные замедлить работу компьютера путем своего размножения и поглощения свободного пространства на жестком диске.

- Неопасные — вирусы, которые замедляют работу компьютера, занимают значительный объем оперативной памяти и создают звуковые и графические эффекты.

- Опасные — вирусы, которые могут привести к серьезным системным сбоям, от зависания компьютера до разрушения операционной системы.

- Очень опасные — вирусы, способные стереть системную информацию, а также привести к физическому разрушению компьютера посредством нарушения распределения питания основных компонентов.

Разные вирусы, не попавшие под общую классификацию:

- Сетевые черви — вирусы, которые вычисляют адреса доступных компьютеров в сети и размножающиеся. Как правило, относятся к неопасным вирусам.

- Троянские программы, или трояны. Эти типы компьютерных вирусов получили свое название в честь знаменитого троянского коня. Эти вирусы маскируются под полезные программы. Предназначены в основном для хищения конфиденциальной информации, но есть и разновидности более опасных представителей вредоносного ПО.

Zeus Gameover

Zeus Gameover является одной из разновидностей вирусов и вредоносных программ семейства “Zeus”. Данная вредоносная программа является Трояном – вредоносной программой, которая маскируется под обычную программу и получает доступ к вашим банковским данным и ворует ваши средства.

Хуже всего, что данной разновидности вредоносных программ семейства Zeus для совершения транзакций не требуется доступ к централизованному серверу “командования и управления”, что является слабым местом многих кибератак, отслеживаемых государственными органами. Вместо этого, Zeus Gameover обходит центральные серверы и создает независимые серверы для отправки конфиденциальной информации. Поэтому вы фактически не можете отследить ваши украденные данные.

Как появились компьютерные вирусы

Официально история компьютерных вирусов начинается с 1981 года. Вычислительная техника находилась в стадии становления. Тогда никто еще не знал, что такое компьютерный вирус. Ричард Скрента написал первый загрузочный вирус для компьютера Apple II. Он был сравнительно безобидным и выводил на экран стихотворение. Позже начали появляться вирусы и для MS-DOS. В 1987 году были зафиксированы сразу три эпидемии вирусов. Этому поспособствовал выход на рынок сравнительно недорогого компьютера IBM и рост компьютеризации в целом по земному шару.

Первая эпидемия была спровоцирована вредоносной программой Brain, или «Пакистанским вирусом». Разработали его братья Алви, чтобы наказать пользователей, использующих взломанные версии их программного обеспечения. Братья не ожидали, что вирус выйдет за пределы Пакистана, однако это произошло, и вирусом Brain были заражены компьютеры по всему миру.

Вторая эпидемия возникла в Лехайском университете в Соединенных Штатах Америки, и несколько сотен дискет в библиотеке вычислительного центра университета были уничтожены. Эпидемия имела средние по тем временам масштабы, и вирус поразил всего 4 тысячи компьютеров.

Третий вирус — Jerusalem возник сразу в нескольких странах мира. Вирус уничтожал все файлы сразу при их запуске. Среди эпидемий 1987-1988 года эта была самой масштабной.

1990 год стал отправной точкой активной борьбы с вирусами. К этому времени было написано уже много программ, наносящих вред компьютерам, но до 90-х годов это не было большой проблемой.

В 1995 году начали появляться сложные вирусы, и произошел инцидент, при котором все диски с бета-версией Windows 95 оказались заражены вирусами.

Сегодня выражение «компьютерный вирус» стало привычным для всех, и индустрия программ для нанесения вреда стремительно растет и развивается. Ежедневно возникают новые вирусы: компьютерные, телефонные, а теперь и вирусы для часов. В пику им различные компании производят защитные комплексы, однако компьютеры по-прежнему заражаются во всех уголках света.

Petya/NotPetya/ExPetr — самый большой ущерб от кибератаки

Когда: июнь 2017 года.

Кого или что атаковали: крупные корпоративные сети компаний и госслужб по всему миру

Что произошло:

Первая версия вируса появилась еще в марте 2016 года, но серьезные кибератаки начались в 2017-м. Не все согласны с тем, что в обоих случаях это был один и тот же вирус, но значительная часть кода действительно совпадала. По поводу названия тоже возникли споры: исследователи из «Лаборатории Касперского» предпочитают называть вирус New Petya, NotPetya или ExPetr .

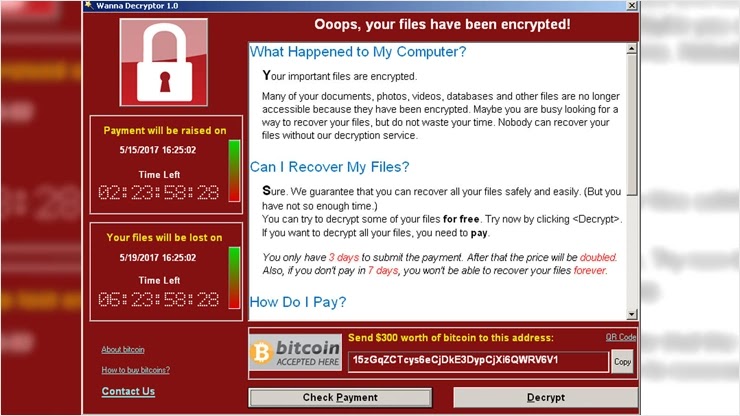

Так же, как и WannaCry, Petya и его поздние версии поражали компьютеры на ОС Microsoft Windows. Они зашифровывали файлы — точнее, базу данных с информацией обо всех файлах на диске — и данные для загрузки ОС. Затем вирус требовал выкуп в биткоинах.

Экран пораженного вирусом NotPetya компьютера

Но коды для расшифровки не помогали, а, наоборот, уничтожали все данные на жестком диске. При этом вирус получал полный контроль над всей инфраструктурой компании, и защита от WannaCry против него уже не действовала.

Для создания NotPetya использовали коды хакерской группировки Equation, выложенные в открытый доступ. В октябре 2020 власти США обвинили хакерскую группировку Sandworm , состоящую из сотрудников российского ГУ ГШ, в причастности к вирусу NotPetya и другим кибератакам.

Больше всего от вируса пострадала Украина. Позднее пришли к выводу , что именно отсюда началось заражение. Причина — в автоматическом обновлении бухгалтерской программы M.T.doc, которой пользуется большинство компаний и госорганов в стране.

Ущерб: Вирус затронул компании и госорганы Европы, США, Австралии, России, Украины, Индии, Китая. Среди пострадавших — российские компании «Роснефть» и «Башнефть», международные корпорации Merck, Maersk, TNT Express, Saint-Gobain, Mondelez, Reckitt Benckiser. На Украине пострадало более 300 компаний, включая «Запорожьеоблэнерго», «Днепроэнерго», Киевский метрополитен, украинские мобильные операторы «Киевстар», LifeCell и «Укртелеком», магазин «Ашан», Приватбанк, аэропорт Борисполь. 10% памяти всех компьютеров в стране оказалось стерто. Общая сумма ущерба от деятельности хакеров составила более $10 млрд .

Zeus

В 2007 году объявился троян новой формации, наречённый именем древнегреческого бога, поражающий компьютеры, серверы, мобильные устройства и даже игровые приставки Nintendo и Sony Playstation. Многоуровневый вирус похищает личные данные жертвы, получает доступ к банковскому счёту, определяет границу безопасности переводов (когда банковская система автоматически блокирует карту или требует дополнительного подтверждения при переводе), а потом небольшими суммами рассылает на множество иностранных счетов. Лишь потом, используя доступ к некоторым из этих счетов, злоумышленники получают деньги. А распространяется троян через баннеры, причём легальные и не вызывающие подозрений.

Классификация компьютерных вирусов

WannaCry – самый известный компьютерный вирус

WannaCry – самый известный компьютерный вирус

киберпреступники

Основные виды и типы компьютерных вирусов

Основные виды, типы и признаки компьютерных вирусов

Основные виды, типы и признаки компьютерных вирусов

- Заражение загрузочного сектора – алгоритм вируса устанавливает управление над процессом запуска ПК и загрузки операционной системы. Причиной появления такой проблемы становится подключение зараженного флэш-накопителя.

- Вредоносные web-страницы – этот вид компьютерного вируса активируется в момент, когда пользователь открывает определенный сайт.

- Заражение браузера – воздействие осуществляется на его конкретные функции, поэтому открывается большое количество вкладок с неизвестными сайтами, на которые пользователь не планировал переходить.

- Резидентный – это термин общего значения, который можно применить практически к каждому вирусу который располагается в оперативной памяти ПК. Активация происходит в момент запуска операционный системы.

- Вирус прямого действия – первые признаки заражения компьютера появляются, когда пользователь запускает вредоносный файл. Техника будет продолжать корректно работать до момента использования зараженного элемента.

- Полиморфный вид компьютерного вируса – изменение кода происходит при каждом запуске зараженного файла, поэтому защитный софт его не определяет.

- Файловый – еще один распространенный вид вирусов. Такие коды находятся внутри исполняемых файлов, активация которых позволяет выполнять конкретные функции или операции в системе.

- Многосторонний – заражение и последующее распространение вируса может происходить несколькими способами. Под угрозу попадают не только программные файлы, но и секторы операционной системы.

- Макровирус – они написаны на том же языке, что и обычные программные приложения. Распространение также происходит при активации вредоносного файла. Довольно часто он является вложением в электронном письме.

Атаки с использованием искусственного интеллекта (AI)

В настоящее время появляется все больше инструментов для написания AI скриптов и программ, что дает хакерам возможность использовать данную технологию для проведения мощных атак.

Несмотря на то, что компании из сферы обеспечения кибербезопасности используют искусственный интеллект и алгоритмы машинного обучения для помощи в борьбе с вредоносными программами, данные технологии также могут быть использованы для взлома устройств и сетей в огромных масштабах.

Киберпреступники зачастую тратят на кибератаки много времени и ресурсов. Поэтому с развитием технологий искусственного интеллекта и машинного обучения, в 2021 и последующих годах нам следует ожидать от хакеров разработки высокотехнологичных и разрушительных вредоносных программ, основанных на искусственном интеллекте.